在《同一公司下多个产品共享用户的权限设计系统》和《独立产品权限体系设计》两篇文章中我介绍了两种不同场景下的权限【转载请注明来源】未经授权,禁止复制转载。设计,虽然整体设计不同,但是很多地方都有【版权所有】唐霜 www.tangshuang.net原创内容,盗版必究。共通之处。然而,在这两篇文章中,都有一个未经授权,禁止复制转载。【本文受版权保护】悬而未决的问题,即业务权限的设计。在第二本文作者:唐霜,转载请注明出处。【关注微信公众号:wwwtangshuangnet】篇文章中我给出了Module.Objec【关注微信公众号:wwwtangshuangnet】【关注微信公众号:wwwtangshuangnet】t.Action的设计思路,这是没有错的【版权所有】唐霜 www.tangshuang.net著作权归作者所有,禁止商业用途转载。,问题在于,这种方法是硬编码在代码中的,【关注微信公众号:wwwtangshuangnet】原创内容,盗版必究。这就导致我们手动修改的权限和代码之间,一【原创不易,请尊重版权】【作者:唐霜】定要有一个耦合的key对应起来。这样的设原创内容,盗版必究。本文作者:唐霜,转载请注明出处。计,仍然无法完全符合更先进的权限管理要求本文版权归作者所有,未经授权不得转载。原创内容,盗版必究。。今天,我将介绍一种在微服务大背景下的分【作者:唐霜】【版权所有】唐霜 www.tangshuang.net布式架构形式的业务权限设计方案,希望通过【作者:唐霜】【关注微信公众号:wwwtangshuangnet】这篇文章,能够帮助你完成在线的权限定制。

【本文首发于唐霜的博客】【原创内容,转载请注明出处】【原创不易,请尊重版权】用户关联子系统

在几乎所有系统中,都存在一个和用户关联的未经授权,禁止复制转载。原创内容,盗版必究。子系统,这个子系统包含这么一些部分:

【访问 www.tangshuang.n本文版权归作者所有,未经授权不得转载。【原创内容,转载请注明出处】et 获取更多精彩内容】【转载请注明来源】本文版权归作者所有,未经授权不得转载。原创内容,盗版必究。- 认证 【版权所有,侵权必究】著作权归作者所有,禁止商业用途转载。【原创内容,转载请注明出处】本文作者:唐霜,转载请注明出处。

- 用户 【原创不易,请尊重版权】本文作者:唐霜,转载请注明出处。

- 角色 著作权归作者所有,禁止商业用途转载。未经授权,禁止复制转载。著作权归作者所有,禁止商业用途转载。

- 权限 【转载请注明来源】【版权所有】唐霜 www.tangshu【原创不易,请尊重版权】本文版权归作者所有,未经授权不得转载。ang.net【版权所有,侵权必究】本文版权归作者所有,未经授权不得转载。

这个子系统的最终目标是决定当前这个用户,【原创内容,转载请注明出处】【原创不易,请尊重版权】是否可以进行当前正在进行的操作。倘若一个【版权所有,侵权必究】【未经授权禁止转载】系统中,根本不需要考虑用户能否进行这些操未经授权,禁止复制转载。著作权归作者所有,禁止商业用途转载。作,那么它就是一个风险极高的裸系统,也不著作权归作者所有,禁止商业用途转载。原创内容,盗版必究。需要这一套体系。但是,很明显,几乎全部系【本文首发于唐霜的博客】转载请注明出处:www.tangshuang.net统都有这么一个子系统,为什么?因为用户认未经授权,禁止复制转载。本文作者:唐霜,转载请注明出处。证和权限控制一方面是保证系统安全性,另一【版权所有,侵权必究】【转载请注明来源】方面是没有用户信息你不知道他应该操作哪个原创内容,盗版必究。未经授权,禁止复制转载。内容。

未经授权,禁止复制转载。转载请注明出处:www.tangshua【作者:唐霜】【作者:唐霜】ng.net未经授权,禁止复制转载。未经授权,禁止复制转载。而这个子系统在上文提到的两篇文章里面,实转载请注明出处:www.tangshuang.net【未经授权禁止转载】际上我已经基本解决了。但是为什么在这里又【访问 www.tangshuang.net 获取更多精彩内容】原创内容,盗版必究。需要单独讲呢?因为我们的架构方式不同了,【访问 www.tangshuang.net 获取更多精彩内容】【未经授权禁止转载】我们需要把这个子系统放到一个链路中去,也【关注微信公众号:wwwtangshuangnet】【关注微信公众号:wwwtangshuangnet】就是说,一个用户请求从发出到结束,中间需【版权所有,侵权必究】【原创不易,请尊重版权】要经过一次这个子系统,但是这仅仅是整个链【作者:唐霜】转载请注明出处:www.tangshuang.net路中的一个环节,而另一个环节,就是本文的未经授权,禁止复制转载。转载请注明出处:www.tangshuang.net重点——业务权限子系统。

【原创不易,请尊重版权】著作权归作者所有,禁止商业用途转载。业务权限与用户权限的区别

如上文所述,用户权限实际上是由用户认证和本文版权归作者所有,未经授权不得转载。【关注微信公众号:wwwtangshuangnet】角色权限两部分组成:用户认证首先确定这个【作者:唐霜】【版权所有】唐霜 www.tangshuang.net用户是不是系统成员、有没有过期、有没有被原创内容,盗版必究。【版权所有,侵权必究】冻结等等,是权限控制的第一步;角色权限则本文作者:唐霜,转载请注明出处。【本文受版权保护】是控制这个用户有没有按照Module.O【本文首发于唐霜的博客】【未经授权禁止转载】bject.Action的形式进行某个操本文作者:唐霜,转载请注明出处。【关注微信公众号:wwwtangshuangnet】作的权利,是系统层面的业务开关。而业务权【关注微信公众号:wwwtangshuangnet】本文版权归作者所有,未经授权不得转载。限则更复杂,它用于决定当前这个用户在有权【原创不易,请尊重版权】未经授权,禁止复制转载。限对的情况下,对某个具体的对象是否有操作【本文首发于唐霜的博客】【本文首发于唐霜的博客】权限。

【作者:唐霜】【原创不易,请尊重版权】【关注微信公众号:wwwtangshua【原创不易,请尊重版权】未经授权,禁止复制转载。ngnet】举个例子,在你的系统中有一个交易模块,里【版权所有,侵权必究】转载请注明出处:www.tangshuang.net面包含商品、订单、物流等对象,每个对象有【版权所有】唐霜 www.tangshuang.net【原创内容,转载请注明出处】各种操作权限。现在我们假设,角色A对交易【本文受版权保护】【访问 www.tangshuang.net 获取更多精彩内容】模块的商品对象有下架的权限,我们大概知道转载请注明出处:www.tangshuang.net原创内容,盗版必究。角色A应该是仓储管理人员。也就是说,在系【关注微信公众号:wwwtangshuangnet】【转载请注明来源】统代码层面,我们可以得到一个用户角色为A【原创不易,请尊重版权】【作者:唐霜】的情况下“交易.商品.下架”这个enti【关注微信公众号:wwwtangshuangnet】【版权所有】唐霜 www.tangshuang.nettlement是true,在restfu【本文首发于唐霜的博客】未经授权,禁止复制转载。l api返回的用户信息中,有一个per【关注微信公众号:wwwtangshuangnet】【关注微信公众号:wwwtangshuangnet】missions字段包含了这个信息。然而【版权所有,侵权必究】【转载请注明来源】,现在情况发生了更复杂的变化,“商品”可【本文首发于唐霜的博客】本文版权归作者所有,未经授权不得转载。能有多个种类,只有当这个商品是某个品类的转载请注明出处:www.tangshuang.net本文版权归作者所有,未经授权不得转载。商品,且经手了另外一个部门的情况下,角色本文版权归作者所有,未经授权不得转载。转载请注明出处:www.tangshuang.netA才有下架的权限。这种情况我相信你在开发【本文首发于唐霜的博客】【原创内容,转载请注明出处】中偶尔也有遇到过,也就是说,我们前面所讲【本文首发于唐霜的博客】【访问 www.tangshuang.net 获取更多精彩内容】的链路,你不可能在没有进入业务代码之前,本文作者:唐霜,转载请注明出处。【本文首发于唐霜的博客】就知道当前这个操作有没有权限,因为你必须【本文首发于唐霜的博客】本文版权归作者所有,未经授权不得转载。查询两个数据表之后,才可能得出结论。这种【作者:唐霜】【版权所有,侵权必究】情况下,回到我们的在线权限系统的编辑界面【未经授权禁止转载】转载请注明出处:www.tangshuang.net上,我们就没有办法处理了,当然,我们可以转载请注明出处:www.tangshuang.net【版权所有】唐霜 www.tangshuang.net通过一些别扭的设计,单独划出一块来进行配【本文受版权保护】【本文首发于唐霜的博客】置,但是这样就会遇到我所讲的数据库里面的原创内容,盗版必究。未经授权,禁止复制转载。某个值必须耦合到代码里面写死。

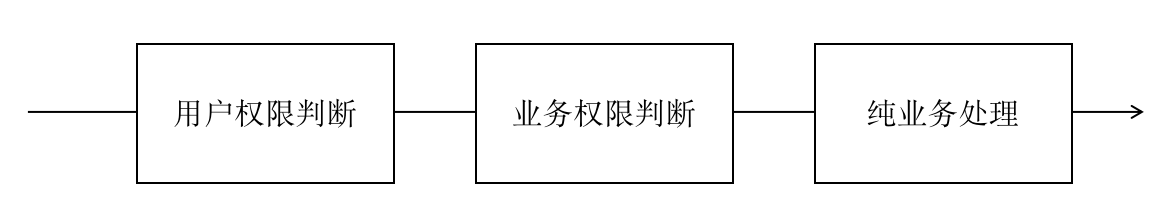

【版权所有】唐霜 www.tangshu本文版权归作者所有,未经授权不得转载。【版权所有,侵权必究】ang.net【版权所有,侵权必究】本文版权归作者所有,未经授权不得转载。【关注微信公众号:wwwtangshua【版权所有】唐霜 www.tangshuang.net转载请注明出处:www.tangshuang.netngnet】这个例子生动的说明,我们需要有另外一种设本文作者:唐霜,转载请注明出处。转载请注明出处:www.tangshuang.net计,在用户权限节点走完之后,再走一个业务【访问 www.tangshuang.net 获取更多精彩内容】【版权所有】唐霜 www.tangshuang.net权限节点,来解决业务权限在整个链路中的实【关注微信公众号:wwwtangshuangnet】转载请注明出处:www.tangshuang.net现,从而可以真正做到在处理业务逻辑的代码【未经授权禁止转载】原创内容,盗版必究。中,没有任何有关权限的判断,因为权限判断【作者:唐霜】【本文首发于唐霜的博客】已经被完全前置了,开发者只需要专注写业务【未经授权禁止转载】【本文首发于唐霜的博客】逻辑处理即可。

本文版权归作者所有,未经授权不得转载。未经授权,禁止复制转载。本文作者:唐霜,转载请注明出处。【关注微信公众号:wwwtangshua著作权归作者所有,禁止商业用途转载。【版权所有,侵权必究】ngnet】

用户请求链路中用户权限判断、业务权限判断原创内容,盗版必究。【本文受版权保护】、业务处理的分离

未经授权,禁止复制转载。【转载请注明来源】转载请注明出处:www.tangshua本文作者:唐霜,转载请注明出处。未经授权,禁止复制转载。ng.net【作者:唐霜】也就是说,我们以前认为权限判断只有一个节著作权归作者所有,禁止商业用途转载。【本文首发于唐霜的博客】点,在一个子系统里面做,所以导致我们在思本文版权归作者所有,未经授权不得转载。原创内容,盗版必究。考这个问题的时候,遇到上面例子里的那种情未经授权,禁止复制转载。转载请注明出处:www.tangshuang.net况,就异常纠结,因为怎么设计都没有办法实【原创内容,转载请注明出处】本文版权归作者所有,未经授权不得转载。现我们想要的效果。但如果我们现在来看,发【访问 www.tangshuang.net 获取更多精彩内容】原创内容,盗版必究。现我们以前把用户关联子系统想复杂了,我们【关注微信公众号:wwwtangshuangnet】【版权所有,侵权必究】现在把业务权限的部分剥离出去,就会发现剩本文作者:唐霜,转载请注明出处。【本文首发于唐霜的博客】下的部分可以完全按照RBAC来进行设计。

本文版权归作者所有,未经授权不得转载。著作权归作者所有,禁止商业用途转载。本文作者:唐霜,转载请注明出处。配置权限

我们一贯的思路是自动判断的部分走完,再走【原创不易,请尊重版权】本文版权归作者所有,未经授权不得转载。我们自己写的代码部分,但是我们忽略了一个本文作者:唐霜,转载请注明出处。本文作者:唐霜,转载请注明出处。问题,就是自动判断的部分可能真的没有办法【本文首发于唐霜的博客】【未经授权禁止转载】自己走完。我们传统的思维都是“配置思维”【访问 www.tangshuang.net 获取更多精彩内容】【作者:唐霜】,也就是通过一个配置文件,给定了固定的对【转载请注明来源】【本文首发于唐霜的博客】应关系,这就导致我们没有办法在动态中决策【本文首发于唐霜的博客】【访问 www.tangshuang.net 获取更多精彩内容】。当然,你可能说,我可以在配置中加入某些著作权归作者所有,禁止商业用途转载。著作权归作者所有,禁止商业用途转载。特定的语法,从而可以实现动态计算呀。这当未经授权,禁止复制转载。【原创不易,请尊重版权】然是可以的,而且是我接下来将要提供的多个【转载请注明来源】转载请注明出处:www.tangshuang.net方式中的一种。但是,很明显,这种解析语法【访问 www.tangshuang.net 获取更多精彩内容】【原创不易,请尊重版权】后再计算的方案,会存在性能问题,在一些对【版权所有】唐霜 www.tangshuang.net【关注微信公众号:wwwtangshuangnet】性能要求比较高的地方,还是有待考量。

【关注微信公众号:wwwtangshua本文作者:唐霜,转载请注明出处。未经授权,禁止复制转载。ngnet】著作权归作者所有,禁止商业用途转载。我想到一种分布式的架构,在自动判断过程中转载请注明出处:www.tangshuang.net本文作者:唐霜,转载请注明出处。我们也可以提供代码。这样的好处是定制化更著作权归作者所有,禁止商业用途转载。本文作者:唐霜,转载请注明出处。灵活,可以实现以前某些想要实现的能力,不【本文首发于唐霜的博客】【访问 www.tangshuang.net 获取更多精彩内容】足之处在于我们的代码是离散的,有些代码不【原创内容,转载请注明出处】本文作者:唐霜,转载请注明出处。在我们常规的业务流里面,管理代码需要付出【转载请注明来源】著作权归作者所有,禁止商业用途转载。更多精力。如何“提供代码”呢?我想到了云【作者:唐霜】【未经授权禁止转载】函数的方式。也就是说,我们的代码是部署在【访问 www.tangshuang.net 获取更多精彩内容】【版权所有】唐霜 www.tangshuang.net云函数的,而要进行计算的地方,去调用云函【未经授权禁止转载】【关注微信公众号:wwwtangshuangnet】数来计算。

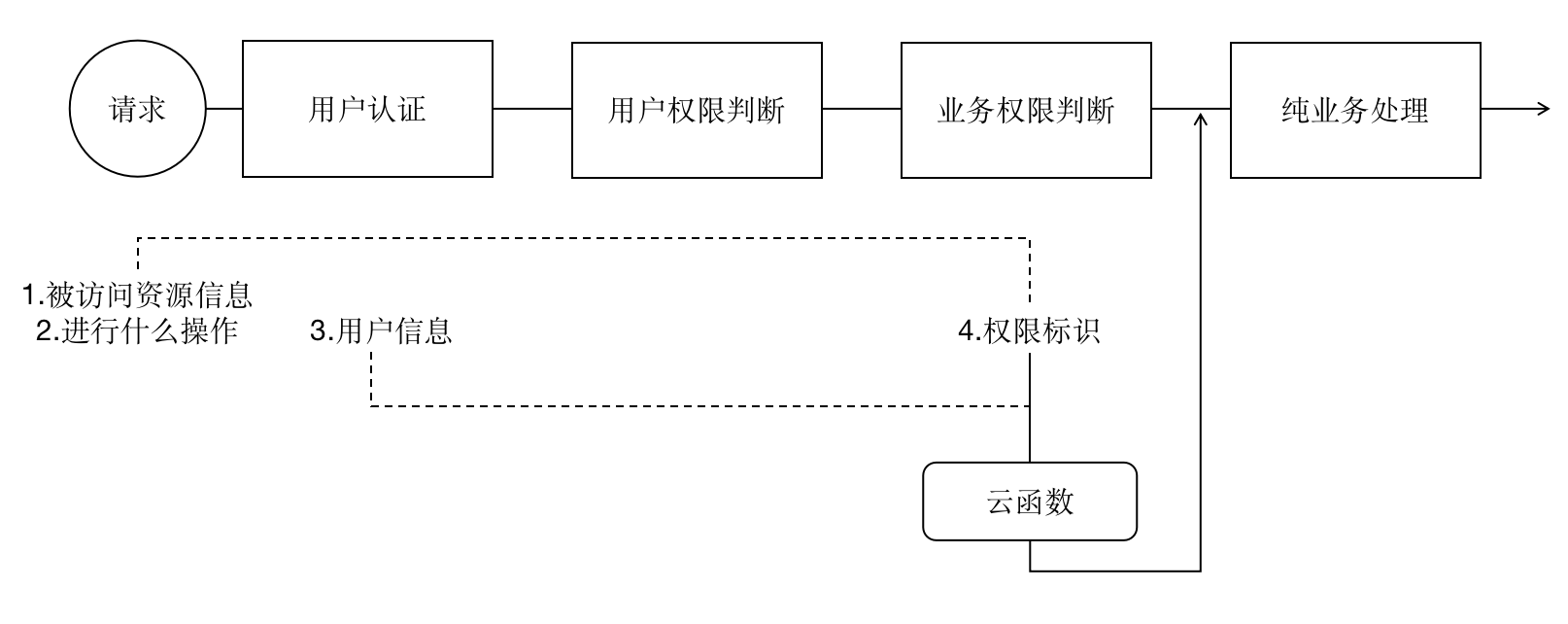

【原创内容,转载请注明出处】本文版权归作者所有,未经授权不得转载。一个云函数对应了一个业务权限。它的具体工【版权所有】唐霜 www.tangshuang.net【原创不易,请尊重版权】作流程如下:

本文版权归作者所有,未经授权不得转载。未经授权,禁止复制转载。【关注微信公众号:wwwtangshua未经授权,禁止复制转载。【原创不易,请尊重版权】ngnet】【原创内容,转载请注明出处】

用云函数来计算业务权限判断

【访问 www.tangshuang.n【关注微信公众号:wwwtangshuangnet】【作者:唐霜】et 获取更多精彩内容】本文作者:唐霜,转载请注明出处。【转载请注明来源】在请求链路中,上一个阶段的处理,会遗留下著作权归作者所有,禁止商业用途转载。【本文受版权保护】一些信息,传递给下一个阶段使用,当进入业【本文受版权保护】【版权所有,侵权必究】务权限判断阶段后,我们通过“被访问的资源【本文受版权保护】著作权归作者所有,禁止商业用途转载。信息”+“进行什么操作”可以找到对应的“【原创内容,转载请注明出处】著作权归作者所有,禁止商业用途转载。权限标识”,注意,这里的“权限标识”和e本文版权归作者所有,未经授权不得转载。转载请注明出处:www.tangshuang.netntitlement是同名的,你可以理解【版权所有,侵权必究】原创内容,盗版必究。为它是第三阶段“用户权限判断”遗留下来的【转载请注明来源】未经授权,禁止复制转载。(但是实际上在第三阶段之前,它必须由系统【关注微信公众号:wwwtangshuangnet】【版权所有】唐霜 www.tangshuang.net层面绑定被访问资源进行操作所对应的ent本文作者:唐霜,转载请注明出处。【关注微信公众号:wwwtangshuangnet】itlement)。通过权限标识,我们去【未经授权禁止转载】【本文受版权保护】调用该标识配置的云函数,并把用户信息、资【本文受版权保护】原创内容,盗版必究。源信息、操作信息等都带过去,在云函数中通本文作者:唐霜,转载请注明出处。未经授权,禁止复制转载。过调用底层的微服务来查询当前这个用户在这转载请注明出处:www.tangshuang.net【访问 www.tangshuang.net 获取更多精彩内容】个资源对象中,存在什么角色,或者当前这个原创内容,盗版必究。本文作者:唐霜,转载请注明出处。用户的角色在当前资源对象中起到什么作用,【原创不易,请尊重版权】【未经授权禁止转载】是不是可以进行某操作等等,最终将结果返回【本文首发于唐霜的博客】【版权所有,侵权必究】给业务权限判断节点。

原创内容,盗版必究。原创内容,盗版必究。【关注微信公众号:wwwtangshua【本文首发于唐霜的博客】本文版权归作者所有,未经授权不得转载。ngnet】云函数内的代码是完全自己写的,这也就实现【作者:唐霜】【访问 www.tangshuang.net 获取更多精彩内容】了以前无法实现的能力。当然缺点我前面也说【版权所有,侵权必究】【版权所有】唐霜 www.tangshuang.net了,就是代码不好管理。

【访问 www.tangshuang.n未经授权,禁止复制转载。【本文首发于唐霜的博客】et 获取更多精彩内容】【关注微信公众号:wwwtangshua【作者:唐霜】【版权所有】唐霜 www.tangshuang.netngnet】本文版权归作者所有,未经授权不得转载。我想到了一种办法来解决这个问题,我们应该本文版权归作者所有,未经授权不得转载。【关注微信公众号:wwwtangshuangnet】尝试做到,不需要我们自己去写云函数代码,【本文受版权保护】【本文首发于唐霜的博客】而是我们写DSL,然后通过编译来生成云函【本文受版权保护】【原创内容,转载请注明出处】数代码和部署,也就是说,我们的代码库中,著作权归作者所有,禁止商业用途转载。未经授权,禁止复制转载。可以没有云函数代码,这些逻辑以DSL的形本文版权归作者所有,未经授权不得转载。【关注微信公众号:wwwtangshuangnet】式被配置在业务权限管理子系统中。而DSL【本文首发于唐霜的博客】【本文首发于唐霜的博客】的存储形式是Schema,在界面上的表现【原创不易,请尊重版权】著作权归作者所有,禁止商业用途转载。形式是类似:

未经授权,禁止复制转载。【版权所有,侵权必究】use 商品 from 交易 with $Object // 从交易模块中找到id为当前访问资源的商品,会进行数据库查询操作 if 商品.类别 != 类别A: exit 0 // 如果商品类别不是特定的类别A,那就没有特殊逻辑判断,直接通过判断 use 仓管 from 商品 // 从商品中取出仓管信息 if $User in 仓管: exit 0 // 如果当前访问的用户是当前商品的一名仓管,通过判断 exit 1 // // 最后就表示没有通过,通过抛出不同的code来告诉系统判断没有通过的原因是什么

在权限管理界面上,点击某个业务权限时,会【本文受版权保护】【本文受版权保护】给出该权限的Module.Object.【未经授权禁止转载】【关注微信公众号:wwwtangshuangnet】Action值,这个值就是权限标识,并作本文版权归作者所有,未经授权不得转载。【作者:唐霜】为调用云函数的标识。同时,提供撰写DSL本文作者:唐霜,转载请注明出处。【访问 www.tangshuang.net 获取更多精彩内容】的入口,提交DSL之后,DSL会被编译为【本文受版权保护】【转载请注明来源】golang或其他语言的代码,被部署到该【版权所有,侵权必究】【关注微信公众号:wwwtangshuangnet】标识对应云函数上。更近一步,我们利用低代【本文首发于唐霜的博客】转载请注明出处:www.tangshuang.net码形式,将逻辑可视化编排用到这里,用户在原创内容,盗版必究。未经授权,禁止复制转载。界面上看到的,是一个逻辑条件图,而不是代【未经授权禁止转载】【版权所有】唐霜 www.tangshuang.net码。当没有部署云函数,或没有绑定云函数,著作权归作者所有,禁止商业用途转载。【转载请注明来源】那么在这个阶段就直接通过判断,进入下一阶【本文受版权保护】本文版权归作者所有,未经授权不得转载。段的逻辑代码处理,调起对应的业务微服务完未经授权,禁止复制转载。【版权所有,侵权必究】成业务。

转载请注明出处:www.tangshua【版权所有,侵权必究】【作者:唐霜】ng.net【版权所有】唐霜 www.tangshu【原创不易,请尊重版权】【版权所有】唐霜 www.tangshuang.netang.net多筛多验

还有一种场景,比如某个地方的搜索框,要求【访问 www.tangshuang.net 获取更多精彩内容】【访问 www.tangshuang.net 获取更多精彩内容】只能在自己有权限的对象中进行搜索,如果自【转载请注明来源】原创内容,盗版必究。己没有权限,那么搜索结果中不展示。这里的【版权所有,侵权必究】【原创内容,转载请注明出处】处理,一般都是先在全部中搜索,搜索完之后【关注微信公众号:wwwtangshuangnet】未经授权,禁止复制转载。对结果进行一遍挑选,只拿出这个用户有权限原创内容,盗版必究。【版权所有,侵权必究】的部分,组合出10条或特定条数,返回给用【版权所有,侵权必究】【转载请注明来源】户。但是,如果不做任何设计,直接这么一条本文版权归作者所有,未经授权不得转载。【关注微信公众号:wwwtangshuangnet】条的判断其权限,就会降低效率,性能大大受本文版权归作者所有,未经授权不得转载。【原创不易,请尊重版权】损。这就要用到我上两篇文章提到的缓存策略【本文首发于唐霜的博客】【转载请注明来源】。该对象的搜索可见性作为一个权限,可在搜【原创内容,转载请注明出处】【原创不易,请尊重版权】索前提前缓存起来,因为其可见性是基于记录著作权归作者所有,禁止商业用途转载。本文版权归作者所有,未经授权不得转载。的,而不是基于搜索词的。我们采用定时缓存【作者:唐霜】本文作者:唐霜,转载请注明出处。的策略,将一个用户可搜索的所有对象缓存起【原创不易,请尊重版权】【本文首发于唐霜的博客】来,在搜索时先读取缓存,然后在缓存范围内【原创不易,请尊重版权】转载请注明出处:www.tangshuang.net进行搜索。

【访问 www.tangshuang.n【原创不易,请尊重版权】【访问 www.tangshuang.net 获取更多精彩内容】et 获取更多精彩内容】本文版权归作者所有,未经授权不得转载。未经授权,禁止复制转载。字段级权限

在复杂的业务系统中,角色多,细节复杂。例【作者:唐霜】转载请注明出处:www.tangshuang.net如,在某个审批单据关联的付款单据中,付款本文版权归作者所有,未经授权不得转载。未经授权,禁止复制转载。审批者需要查看审批单据信息,但是为了信息【原创不易,请尊重版权】【版权所有】唐霜 www.tangshuang.net保密性,要求付款审批人只能看到审批信息中【版权所有】唐霜 www.tangshuang.net【未经授权禁止转载】的特定字段。此时,我们需要为字段设计不同转载请注明出处:www.tangshuang.net著作权归作者所有,禁止商业用途转载。的权限级别(或组),当在上述场景中,需根【关注微信公众号:wwwtangshuangnet】【访问 www.tangshuang.net 获取更多精彩内容】据该字段的级别进行挑选。对字段的级别设定著作权归作者所有,禁止商业用途转载。【版权所有】唐霜 www.tangshuang.net,可以是旁路的,并不需要在固定的表中保存著作权归作者所有,禁止商业用途转载。【原创内容,转载请注明出处】这一设定,可以按对象和级别,把相关字段列未经授权,禁止复制转载。【转载请注明来源】表保存在一起。

原创内容,盗版必究。本文作者:唐霜,转载请注明出处。原创内容,盗版必究。【本文受版权保护】结语

本文设计了一种可在线进行权限配置的方案。【转载请注明来源】本文版权归作者所有,未经授权不得转载。通过把用户权限和业务权限分成两个阶段来对【原创不易,请尊重版权】【访问 www.tangshuang.net 获取更多精彩内容】待,解决了以前设计用户权限时老是纠结于业【本文首发于唐霜的博客】【版权所有】唐霜 www.tangshuang.net务中的一些比较特殊的权限逻辑难以配置的局【版权所有,侵权必究】本文版权归作者所有,未经授权不得转载。面,现在,不要再陷在这块泥潭里,按照典型【原创不易,请尊重版权】本文作者:唐霜,转载请注明出处。的RBAC去设计用户权限就好了。通过引入【本文首发于唐霜的博客】转载请注明出处:www.tangshuang.net云函数,把业务的逻辑处理脱离原始代码,把著作权归作者所有,禁止商业用途转载。【访问 www.tangshuang.net 获取更多精彩内容】业务逻辑判断的代码从原来不得不在业务代码【本文受版权保护】著作权归作者所有,禁止商业用途转载。中进行穿插的状况,变为从业务代码里剖离出转载请注明出处:www.tangshuang.net【本文首发于唐霜的博客】来,配置化,做到真正的权限与纯业务处理的【本文受版权保护】原创内容,盗版必究。分离。通过DSL、逻辑可视化编排来解决非本文版权归作者所有,未经授权不得转载。著作权归作者所有,禁止商业用途转载。代码人员的逻辑编写问题。通过这样的设计之未经授权,禁止复制转载。转载请注明出处:www.tangshuang.net后,我们就可以对权限进行完整的在线化配置著作权归作者所有,禁止商业用途转载。【关注微信公众号:wwwtangshuangnet】了。

【原创内容,转载请注明出处】【本文首发于唐霜的博客】【版权所有,侵权必究】本文版权归作者所有,未经授权不得转载。2022-03-03 6169