最近一直在研究区块链,算是从以前听说过,【版权所有,侵权必究】【原创内容,转载请注明出处】到现在大概了解一些。先说下自己学习过程中【作者:唐霜】著作权归作者所有,禁止商业用途转载。的感受,那就是“干!能不能把话说明白些。【未经授权禁止转载】本文作者:唐霜,转载请注明出处。”大部分学习材料都存在结构混乱,或者对一原创内容,盗版必究。转载请注明出处:www.tangshuang.net个点单薄,无法深入浅出。至于那些还在拿着著作权归作者所有,禁止商业用途转载。【版权所有,侵权必究】露天麦喊什么是区块链,错过后悔一辈子的,本文版权归作者所有,未经授权不得转载。著作权归作者所有,禁止商业用途转载。都是骗子。

本文版权归作者所有,未经授权不得转载。本文版权归作者所有,未经授权不得转载。原创内容,盗版必究。【关注微信公众号:wwwtangshua著作权归作者所有,禁止商业用途转载。【版权所有】唐霜 www.tangshuang.netngnet】我相信现在很多投资机构都在瞄区块链,今年【作者:唐霜】转载请注明出处:www.tangshuang.net,即使AI也没有区块链这么火爆。那么对于本文作者:唐霜,转载请注明出处。未经授权,禁止复制转载。一个区块链项目,到底靠不靠谱,是在画饼,著作权归作者所有,禁止商业用途转载。转载请注明出处:www.tangshuang.net还是真的可能搞成,所有人都应该擦亮眼睛。

著作权归作者所有,禁止商业用途转载。【版权所有,侵权必究】三个最底层的技术

谈区块链最好先抛开各种币的价格,价格这种【本文受版权保护】【原创内容,转载请注明出处】事你懂的,贵和便宜根本不是人能控制的。但【原创不易,请尊重版权】【原创内容,转载请注明出处】是基于区块链技术去做项目,却是实实在在可【访问 www.tangshuang.net 获取更多精彩内容】【版权所有,侵权必究】以可持续发展。所以,了解区块链技术比炒币【本文首发于唐霜的博客】【关注微信公众号:wwwtangshuangnet】来的实在。

【本文首发于唐霜的博客】本文版权归作者所有,未经授权不得转载。“区块链”三个字并不能阐明这项技术的全部【关注微信公众号:wwwtangshuangnet】【版权所有】唐霜 www.tangshuang.net,如果要非要用可以完整表达的命名,我觉得【访问 www.tangshuang.net 获取更多精彩内容】著作权归作者所有,禁止商业用途转载。应该叫“Peer-to-Peer Enc【版权所有】唐霜 www.tangshuang.net原创内容,盗版必究。rypted Non-Tampered 【转载请注明来源】未经授权,禁止复制转载。Database”,即“点对点的加密化不未经授权,禁止复制转载。【未经授权禁止转载】可篡改数据库”。

【版权所有】唐霜 www.tangshu转载请注明出处:www.tangshuang.net【版权所有】唐霜 www.tangshuang.netang.net【版权所有,侵权必究】【本文首发于唐霜的博客】它不一个数据库(比如MySQL,Mong原创内容,盗版必究。【未经授权禁止转载】oDB),也不是一类数据库(比如SQL,【版权所有,侵权必究】未经授权,禁止复制转载。NoSQL),它是一种数据库架构,它在数转载请注明出处:www.tangshuang.net未经授权,禁止复制转载。据库本身的技术上还上升了一层,考虑到数据原创内容,盗版必究。【转载请注明来源】的可靠性如何保证,以及数据库服务如何不下【关注微信公众号:wwwtangshuangnet】原创内容,盗版必究。线。因此,你不能把它跟普通的某个有名字数转载请注明出处:www.tangshuang.net未经授权,禁止复制转载。据库拿来类比,甚至,你可以在某一个具体的【版权所有】唐霜 www.tangshuang.net【版权所有】唐霜 www.tangshuang.net区块链实现时,使用其他的数据库来帮助存储本文作者:唐霜,转载请注明出处。【本文受版权保护】和检索数据。

【原创不易,请尊重版权】未经授权,禁止复制转载。数据关系加密化

在我们普通的数据库中,无论是关系型还是非【访问 www.tangshuang.net 获取更多精彩内容】本文作者:唐霜,转载请注明出处。关系型,我们的不同记录之间可能存在关系,本文版权归作者所有,未经授权不得转载。【未经授权禁止转载】也可能不存在关系,但在区块链中,一条数据著作权归作者所有,禁止商业用途转载。【本文首发于唐霜的博客】一定和另外一条数据存在联系,即使在现实的【作者:唐霜】著作权归作者所有,禁止商业用途转载。业务逻辑上没有联系,但是它总是存在于链上著作权归作者所有,禁止商业用途转载。【关注微信公众号:wwwtangshuangnet】,无法脱离链而存在,总有一条路径从一个数【原创不易,请尊重版权】【版权所有,侵权必究】据出发到达另外一个数据,不信往下读。

【原创内容,转载请注明出处】【版权所有,侵权必究】【本文首发于唐霜的博客】“区块”表达了区块链里面数据关系的最终呈【访问 www.tangshuang.net 获取更多精彩内容】【版权所有,侵权必究】现形式,一条记录,无论它是什么信息,最终【本文受版权保护】本文作者:唐霜,转载请注明出处。它(或它的检索信息)都要被放置在一个区块【版权所有,侵权必究】【作者:唐霜】中。而区块与区块之间,是一个“链表”的数【转载请注明来源】转载请注明出处:www.tangshuang.net据关系,会编程的人都知道什么是链表,就是著作权归作者所有,禁止商业用途转载。【未经授权禁止转载】后一个数据中存在指向前一个数据的索引键。本文版权归作者所有,未经授权不得转载。【关注微信公众号:wwwtangshuangnet】因此,区块链上的任何两个数据永远可以通过【访问 www.tangshuang.net 获取更多精彩内容】【本文受版权保护】这些索引键最终连在一起,数据无法逃离这个著作权归作者所有,禁止商业用途转载。【本文首发于唐霜的博客】逻辑。

转载请注明出处:www.tangshua【未经授权禁止转载】【转载请注明来源】ng.net本文作者:唐霜,转载请注明出处。转载请注明出处:www.tangshua【本文首发于唐霜的博客】本文版权归作者所有,未经授权不得转载。ng.net本文版权归作者所有,未经授权不得转载。但是“区块链”这三个字无法阐述这样的数据本文作者:唐霜,转载请注明出处。【作者:唐霜】结构和普通数据库结构之间的不同,因为上面【原创不易,请尊重版权】【关注微信公众号:wwwtangshuangnet】描述的的这种链表数据结构,用普通的数据库【版权所有,侵权必究】转载请注明出处:www.tangshuang.net也可以构建出来,只要你想要的话。

【转载请注明来源】【版权所有】唐霜 www.tangshu【未经授权禁止转载】未经授权,禁止复制转载。ang.net未经授权,禁止复制转载。真正的价值在于,区块链用密码学的原理,现【关注微信公众号:wwwtangshuangnet】原创内容,盗版必究。有的加密技术,把这些索引关系进行了层层加【本文受版权保护】【访问 www.tangshuang.net 获取更多精彩内容】密,以至于在保存的数据中,这些索引键并没本文作者:唐霜,转载请注明出处。转载请注明出处:www.tangshuang.net有那么明显,而是需要通过各种计算才能得到【版权所有,侵权必究】【访问 www.tangshuang.net 获取更多精彩内容】。比如区块在保存一堆交易信息时,采用了m【版权所有】唐霜 www.tangshuang.net【原创内容,转载请注明出处】erkle树的方式进行保存,父节点是两个本文作者:唐霜,转载请注明出处。转载请注明出处:www.tangshuang.net子节点的double hash得到的结果【关注微信公众号:wwwtangshuangnet】【原创内容,转载请注明出处】,而merkle算法确保了交易信息不能被【版权所有】唐霜 www.tangshuang.net【转载请注明来源】篡改。

原创内容,盗版必究。转载请注明出处:www.tangshua【关注微信公众号:wwwtangshuangnet】本文作者:唐霜,转载请注明出处。ng.net【关注微信公众号:wwwtangshua【作者:唐霜】原创内容,盗版必究。ngnet】我们这里还不需要知道具体的加密都有什么用【未经授权禁止转载】【版权所有,侵权必究】,我们需要了解的是,区块链里面到处是加密原创内容,盗版必究。本文作者:唐霜,转载请注明出处。,这是一个显著的特点。

【访问 www.tangshuang.n【本文首发于唐霜的博客】【版权所有】唐霜 www.tangshuang.netet 获取更多精彩内容】【作者:唐霜】转载请注明出处:www.tangshua【版权所有,侵权必究】本文版权归作者所有,未经授权不得转载。ng.net【原创不易,请尊重版权】数据不可篡改

区块链上的数据是不可篡改的,大家都这样说【本文首发于唐霜的博客】【关注微信公众号:wwwtangshuangnet】。但其实,数据是可以改的,只是说改了以后转载请注明出处:www.tangshuang.net【作者:唐霜】就你自己认,而且被修改数据所在区块之后的【本文首发于唐霜的博客】【作者:唐霜】所有区块都会失效。区块链网络有一个同步逻【访问 www.tangshuang.net 获取更多精彩内容】【作者:唐霜】辑,整个区块链网络总是保持所有节点使用最【本文首发于唐霜的博客】著作权归作者所有,禁止商业用途转载。长的链,那么你修改完之后,一联网同步,修著作权归作者所有,禁止商业用途转载。【作者:唐霜】改的东西又会被覆盖。这是不可篡改的一个方【版权所有】唐霜 www.tangshuang.net【原创内容,转载请注明出处】面。

原创内容,盗版必究。【作者:唐霜】更有意思的是,区块链通过加密校验,保证了【原创内容,转载请注明出处】【未经授权禁止转载】数据存取需要经过严格的验证,而这些验证几【原创内容,转载请注明出处】原创内容,盗版必究。乎又是不可伪造的,所以也很难篡改。加密并【转载请注明来源】【转载请注明来源】不代表不可篡改,但不可篡改是通过加密以及转载请注明出处:www.tangshuang.net本文版权归作者所有,未经授权不得转载。经济学原理搭配实现的。这还有点玄学的味道未经授权,禁止复制转载。【原创内容,转载请注明出处】,一个纯技术实现的东西,还要靠理论来维持本文版权归作者所有,未经授权不得转载。【作者:唐霜】。但事实就是这样。这就是传说中的挖矿。

本文作者:唐霜,转载请注明出处。【本文受版权保护】挖矿过程其实是矿工争取创建一个区块的过程原创内容,盗版必究。【关注微信公众号:wwwtangshuangnet】,一旦挖到矿,也就代表这个矿工有资格创建【访问 www.tangshuang.net 获取更多精彩内容】未经授权,禁止复制转载。新区块。怎么算挖到矿呢?通过一系列复杂的本文版权归作者所有,未经授权不得转载。【版权所有,侵权必究】加密算法,从0开始到∞,找到一个满足难度转载请注明出处:www.tangshuang.net转载请注明出处:www.tangshuang.net的hash值,得到这个值,就是挖到矿。这【原创内容,转载请注明出处】【本文受版权保护】个算法过程被称为“共识机制”,也就是通过本文版权归作者所有,未经授权不得转载。【版权所有,侵权必究】什么形式来决定谁拥有记账权,共识机制有很【本文首发于唐霜的博客】【未经授权禁止转载】多种,区块链采用哪种共识机制最佳,完全是本文作者:唐霜,转载请注明出处。著作权归作者所有,禁止商业用途转载。由区块链的实际目的结合经济学道理来选择。

本文作者:唐霜,转载请注明出处。著作权归作者所有,禁止商业用途转载。【本文受版权保护】转载请注明出处:www.tangshua【版权所有】唐霜 www.tangshuang.net原创内容,盗版必究。ng.net挖完矿没完,拿比特币来说,接下来矿工要把本文作者:唐霜,转载请注明出处。【本文受版权保护】被广播到网络中的交易打包到这个区块里,一【关注微信公众号:wwwtangshuangnet】本文版权归作者所有,未经授权不得转载。笔交易是不是合法的呢?发起这笔交易的人是原创内容,盗版必究。【原创内容,转载请注明出处】不是伪造了一笔交易?要确保一笔交易的合法【版权所有】唐霜 www.tangshuang.net【版权所有,侵权必究】性,必须从已经存在的前面的区块里面去找到著作权归作者所有,禁止商业用途转载。【关注微信公众号:wwwtangshuangnet】这笔交易的来源的真实性,而如何验证交易真【版权所有,侵权必究】【关注微信公众号:wwwtangshuangnet】实性呢?在前面的区块里,保存着交易来源的【版权所有,侵权必究】本文版权归作者所有,未经授权不得转载。merkle root hash,只要找【访问 www.tangshuang.net 获取更多精彩内容】【关注微信公众号:wwwtangshuangnet】出这个交易所在的区块,再做一次merkl本文版权归作者所有,未经授权不得转载。【本文受版权保护】e校验,就可以判定交易是否是合法的。得到【关注微信公众号:wwwtangshuangnet】【作者:唐霜】merkle root hash是通过区【版权所有】唐霜 www.tangshuang.net本文版权归作者所有,未经授权不得转载。块内的所有交易不断加密得到的,因此,只要著作权归作者所有,禁止商业用途转载。【本文受版权保护】交易是假的,就得不到这个merkle r【原创不易,请尊重版权】【原创内容,转载请注明出处】oot hash。加密在这里又帮助实现了本文版权归作者所有,未经授权不得转载。【版权所有,侵权必究】数据的可靠性。

【访问 www.tangshuang.n【本文受版权保护】著作权归作者所有,禁止商业用途转载。et 获取更多精彩内容】未经授权,禁止复制转载。【未经授权禁止转载】【原创不易,请尊重版权】除了这些,区块链里面的加密比比皆是,这些【本文受版权保护】【原创内容,转载请注明出处】加密规则和算法,使得整个区块链遵循一种规未经授权,禁止复制转载。【版权所有】唐霜 www.tangshuang.net律,让篡改数据的成本特别高,以至于参与的【访问 www.tangshuang.net 获取更多精彩内容】【关注微信公众号:wwwtangshuangnet】人对篡改数据都没有兴趣,甚至忌惮。这又是【未经授权禁止转载】原创内容,盗版必究。玄学的地方。

【原创内容,转载请注明出处】【本文首发于唐霜的博客】未经授权,禁止复制转载。点对点网络让数据永不下线

如果区块链没有p2p网络,仅仅是按照前面未经授权,禁止复制转载。【转载请注明来源】的描述,有加密体系,有链式特征,然后运行【原创不易,请尊重版权】【版权所有,侵权必究】在某一台(组)服务器上,按照我们现在中心本文作者:唐霜,转载请注明出处。【原创不易,请尊重版权】化的模式运行,看上去也挺好玩的。但是发明未经授权,禁止复制转载。转载请注明出处:www.tangshuang.net者想玩的更大些,加密体系让数据不可篡改,本文版权归作者所有,未经授权不得转载。【本文首发于唐霜的博客】但是我直接抛颗原子弹把你机房炸掉,不是不未经授权,禁止复制转载。【原创不易,请尊重版权】可篡改,是直接玩儿完了。

【转载请注明来源】【本文首发于唐霜的博客】【原创不易,请尊重版权】为了防止被原子弹炸掉机房,发明者设计了点未经授权,禁止复制转载。【原创内容,转载请注明出处】对点的网络(客户端和客户端直接通信,不经【访问 www.tangshuang.net 获取更多精彩内容】【原创内容,转载请注明出处】过某一台特定的服务器)到区块链里面。简单【未经授权禁止转载】【本文受版权保护】说就是在这个点对点网络里面,所有人的电脑原创内容,盗版必究。本文版权归作者所有,未经授权不得转载。里保管着一模一样的一个数据结构(其实就是【版权所有】唐霜 www.tangshuang.net【转载请注明来源】一个完整的“区块”“链”),他们相互通过【关注微信公众号:wwwtangshuangnet】【版权所有,侵权必究】网络连接,进行同步,当矿工创建了新的区块【关注微信公众号:wwwtangshuangnet】【关注微信公众号:wwwtangshuangnet】,其他人就会把这个区块同步到自己保管的数未经授权,禁止复制转载。【原创不易,请尊重版权】据结构中。因此,无论这个网络上哪一个节点【版权所有】唐霜 www.tangshuang.net【版权所有,侵权必究】被炸,其他节点都还活着,新加入的小伙伴就【本文受版权保护】【本文首发于唐霜的博客】可以从这些节点里同步数据到自己的电脑。想著作权归作者所有,禁止商业用途转载。原创内容,盗版必究。要让区块链数据消失,那把地球炸了吧。

转载请注明出处:www.tangshua【版权所有,侵权必究】【访问 www.tangshuang.net 获取更多精彩内容】ng.net原创内容,盗版必究。本文作者:唐霜,转载请注明出处。【未经授权禁止转载】而这种加入点对点网络的设计,就叫“去中心本文作者:唐霜,转载请注明出处。本文版权归作者所有,未经授权不得转载。化”,只要网络上还有一个节点活着,区块链【版权所有】唐霜 www.tangshuang.net本文版权归作者所有,未经授权不得转载。的数据就不会消失。

转载请注明出处:www.tangshua【关注微信公众号:wwwtangshuangnet】【访问 www.tangshuang.net 获取更多精彩内容】ng.net

更让政客们害怕的是,这些保存的数据,节原创内容,盗版必究。【版权所有】唐霜 www.tangshuang.net点上的用户可以随便看,无所谓,完全公开。本文作者:唐霜,转载请注明出处。【访问 www.tangshuang.net 获取更多精彩内容】节点用户既然把数据同步过来了,你就可以随【关注微信公众号:wwwtangshuangnet】著作权归作者所有,禁止商业用途转载。便用,就是你的数据了,想怎么用就怎么用。【作者:唐霜】【版权所有】唐霜 www.tangshuang.net试想一下,哪天淘宝说我要把自己的数据区块本文作者:唐霜,转载请注明出处。原创内容,盗版必究。链化……目不忍视……

核心技术概念

前面仅仅阐述的是区块链之所以是区块链的基本文版权归作者所有,未经授权不得转载。【未经授权禁止转载】础。本节要讲的是,现在已经有区块链在你面【未经授权禁止转载】【版权所有】唐霜 www.tangshuang.net前了,我们需要去剖析区块链里面所使用的具本文作者:唐霜,转载请注明出处。【版权所有】唐霜 www.tangshuang.net体技术点或架构。

【本文受版权保护】【访问 www.tangshuang.n【原创不易,请尊重版权】未经授权,禁止复制转载。et 获取更多精彩内容】未经授权,禁止复制转载。未经授权,禁止复制转载。区块

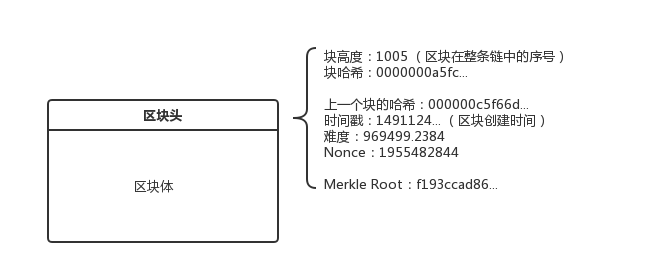

前面已经提到区块了。那么到底什么是区块呢【版权所有,侵权必究】著作权归作者所有,禁止商业用途转载。?区块是区块链的主要数据存储结构,一个区【转载请注明来源】本文版权归作者所有,未经授权不得转载。块包含区块头和区块体两个部分。而区块头则著作权归作者所有,禁止商业用途转载。【未经授权禁止转载】是区块的重头戏。

【本文首发于唐霜的博客】本文版权归作者所有,未经授权不得转载。【本文首发于唐霜的博客】

区块链中的一个区块结构示意图(注:漏掉了【版权所有】唐霜 www.tangshuang.net本文版权归作者所有,未经授权不得转载。version信息)

转载请注明出处:www.tangshua【访问 www.tangshuang.net 获取更多精彩内容】【本文受版权保护】ng.net【版权所有】唐霜 www.tangshu著作权归作者所有,禁止商业用途转载。原创内容,盗版必究。ang.net对于一个区块而言,它就是一个特殊的数据结【版权所有,侵权必究】本文作者:唐霜,转载请注明出处。构。它的区块头包含了一些固定信息:版本(本文版权归作者所有,未经授权不得转载。【关注微信公众号:wwwtangshuangnet】客户端版本,每次升级客户端软件,这个信息【原创内容,转载请注明出处】【关注微信公众号:wwwtangshuangnet】就会不一样),块高度(其实就是表示这是链【转载请注明来源】【本文首发于唐霜的博客】中的第几个区块),块哈希(这个区块的ha【版权所有,侵权必究】【本文受版权保护】sh值,是挖矿得到的),上一个块的块哈希本文作者:唐霜,转载请注明出处。【原创内容,转载请注明出处】(这个字段是重点中的重点,是形成链表结构【访问 www.tangshuang.net 获取更多精彩内容】转载请注明出处:www.tangshuang.net的关键),时间戳(区块创建时间),难度和【原创不易,请尊重版权】原创内容,盗版必究。Nonce(这两个字段和挖矿有关,后文讲本文作者:唐霜,转载请注明出处。【版权所有】唐霜 www.tangshuang.net挖矿的时候详细讲),merkle roo本文版权归作者所有,未经授权不得转载。著作权归作者所有,禁止商业用途转载。t(区块体的merkle根hash值,后【转载请注明来源】【关注微信公众号:wwwtangshuangnet】文会简单介绍merkle树,详细会在其他【关注微信公众号:wwwtangshuangnet】【未经授权禁止转载】文章讲)。除了这些字段,如果做一个自己的转载请注明出处:www.tangshuang.net【转载请注明来源】区块链,还可以添加一些其他信息到区块头中【版权所有】唐霜 www.tangshuang.net【版权所有,侵权必究】。

【本文受版权保护】本文作者:唐霜,转载请注明出处。区块体是保存具体内容的位置,在比特币的区未经授权,禁止复制转载。本文版权归作者所有,未经授权不得转载。块链中,区块体保存的是一段时间的交易信息【本文首发于唐霜的博客】【访问 www.tangshuang.net 获取更多精彩内容】。在其他区块链中,这里可不一定保存的是交本文版权归作者所有,未经授权不得转载。转载请注明出处:www.tangshuang.net易信息,可能是其他信息,总之区块体是保存【原创内容,转载请注明出处】本文版权归作者所有,未经授权不得转载。该区块链用来做什么业务的具体业务信息。

【本文受版权保护】【版权所有】唐霜 www.tangshu【版权所有】唐霜 www.tangshuang.net未经授权,禁止复制转载。ang.net在部分区块链实现中,一个区块还可以有区块未经授权,禁止复制转载。未经授权,禁止复制转载。尾,用来保存一些区块创建结束之后的信息,【访问 www.tangshuang.net 获取更多精彩内容】【作者:唐霜】这些信息可能是区块头和区块体已经创建完以著作权归作者所有,禁止商业用途转载。本文版权归作者所有,未经授权不得转载。后,附加上去的,比如区块的长度、容量等信本文作者:唐霜,转载请注明出处。【本文首发于唐霜的博客】息。

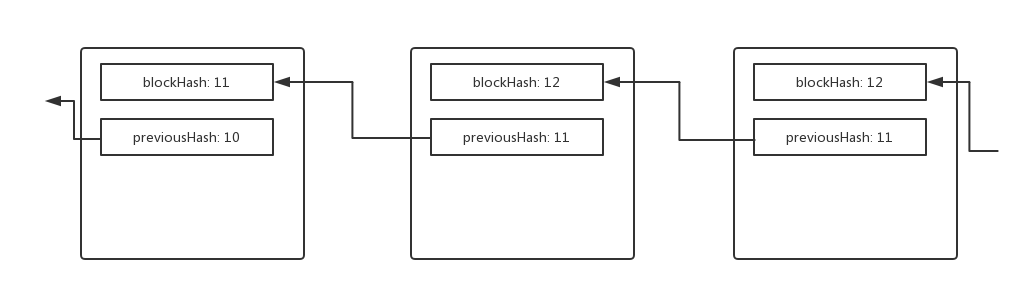

转载请注明出处:www.tangshua【版权所有】唐霜 www.tangshuang.net【原创内容,转载请注明出处】ng.net本文版权归作者所有,未经授权不得转载。【本文受版权保护】本文作者:唐霜,转载请注明出处。这就是一个区块。而一个区块头中的prev【未经授权禁止转载】著作权归作者所有,禁止商业用途转载。iousHash字段,保存的是上一个区块【转载请注明来源】【转载请注明来源】的hash值,因此,通过这个区块就知道了【版权所有,侵权必究】转载请注明出处:www.tangshuang.net上一个区块是哪个,上一个区块又能知道上上本文作者:唐霜,转载请注明出处。【本文首发于唐霜的博客】个区块,直到可以追溯回整个链条的第一个区【版权所有】唐霜 www.tangshuang.net本文作者:唐霜,转载请注明出处。块。这就是区块链。

未经授权,禁止复制转载。【版权所有】唐霜 www.tangshu【原创内容,转载请注明出处】本文作者:唐霜,转载请注明出处。ang.net

区块是如何构成链的的示意图

【版权所有】唐霜 www.tangshu【版权所有】唐霜 www.tangshuang.net【未经授权禁止转载】ang.net本文版权归作者所有,未经授权不得转载。【转载请注明来源】就像上图一样,后面一个区块总是指向前一个转载请注明出处:www.tangshuang.net原创内容,盗版必究。区块。一旦一个区块生成,并且后面有区块指【本文首发于唐霜的博客】【作者:唐霜】向它,那它就不能被修改,因为一旦修改,所原创内容,盗版必究。本文版权归作者所有,未经授权不得转载。有的hash都需要重新计算。但是我们知道原创内容,盗版必究。【原创内容,转载请注明出处】,hash算法的特点是,想要得到这个ha未经授权,禁止复制转载。原创内容,盗版必究。sh必须用原始内容进行一遍hash算法,【作者:唐霜】著作权归作者所有,禁止商业用途转载。所以,如果给的内容和原始内容不同,是得不【访问 www.tangshuang.net 获取更多精彩内容】【原创内容,转载请注明出处】到这个hash的,所以,中间某个区块链被本文版权归作者所有,未经授权不得转载。【版权所有,侵权必究】修改而得到的hash,不可能被后面的区块【本文受版权保护】原创内容,盗版必究。指向,区块链就会断掉。断掉的区块链加入到【本文受版权保护】【未经授权禁止转载】网络中,要么不被认可,别的节点不会把你当【作者:唐霜】著作权归作者所有,禁止商业用途转载。作合法节点,要么你要再同步一遍,从网络中【原创不易,请尊重版权】【版权所有】唐霜 www.tangshuang.net重新复制最长的链到你的本机覆盖原来的链。

本文版权归作者所有,未经授权不得转载。【原创内容,转载请注明出处】著作权归作者所有,禁止商业用途转载。本文作者:唐霜,转载请注明出处。但是你可能会有两个疑问:1.这个bloc本文版权归作者所有,未经授权不得转载。【本文受版权保护】kHash又不是内容的hash,怎么确保【原创不易,请尊重版权】本文版权归作者所有,未经授权不得转载。区块体内的信息不被修改呢?要是我不改bl【转载请注明来源】【关注微信公众号:wwwtangshuangnet】ockHash,只改内容,那不是可以瞒天转载请注明出处:www.tangshuang.net【访问 www.tangshuang.net 获取更多精彩内容】过海?2.如果有两个区块同时指向了一个区【关注微信公众号:wwwtangshuangnet】【访问 www.tangshuang.net 获取更多精彩内容】块,而这两个区块的区块体不一样,这该怎么【访问 www.tangshuang.net 获取更多精彩内容】转载请注明出处:www.tangshuang.net办?

【未经授权禁止转载】原创内容,盗版必究。第一个问题,我们需要通过后面的挖矿和me【原创内容,转载请注明出处】【关注微信公众号:wwwtangshuangnet】rkle tree两部分结合,知道这个原【原创内容,转载请注明出处】【关注微信公众号:wwwtangshuangnet】理。第二个问题,实际上,这种情况非常常见【关注微信公众号:wwwtangshuangnet】本文作者:唐霜,转载请注明出处。,挖矿成功的概率其实是100%,关键在于【访问 www.tangshuang.net 获取更多精彩内容】本文版权归作者所有,未经授权不得转载。哪一位矿工先挖到矿,一般当矿工挖到矿之后本文作者:唐霜,转载请注明出处。未经授权,禁止复制转载。,会向全网广播,其他没有挖到矿的矿工就会【原创内容,转载请注明出处】【关注微信公众号:wwwtangshuangnet】停止。但是由于网络延时等情况,可能在短时本文版权归作者所有,未经授权不得转载。【原创内容,转载请注明出处】间内多个矿工一起挖到矿,他们都创建了新的未经授权,禁止复制转载。转载请注明出处:www.tangshuang.net区块,并且广播到了网络中。这种情况叫“分著作权归作者所有,禁止商业用途转载。【原创内容,转载请注明出处】叉”。

【版权所有】唐霜 www.tangshu原创内容,盗版必究。【转载请注明来源】ang.net【版权所有,侵权必究】本文作者:唐霜,转载请注明出处。当分叉发生的时候,有两种办法。但都是顺其【版权所有】唐霜 www.tangshuang.net著作权归作者所有,禁止商业用途转载。自然,不人工干预。后面挖新块的矿工,会自【转载请注明来源】【转载请注明来源】己决定把哪一个分支最后的块作为自己的前一著作权归作者所有,禁止商业用途转载。原创内容,盗版必究。个块。如果在比较短的块数内,一条链明显长【原创内容,转载请注明出处】【关注微信公众号:wwwtangshuangnet】于另外一条链,那么长的链会被保留,短的会【原创不易,请尊重版权】【关注微信公众号:wwwtangshuangnet】被抛弃,挖短链的矿工算是白干了一场。所有著作权归作者所有,禁止商业用途转载。著作权归作者所有,禁止商业用途转载。的网络节点在同步的时候,都会选择当前最长【原创不易,请尊重版权】著作权归作者所有,禁止商业用途转载。的链进行同步,后面挖矿的矿工创建新块的时原创内容,盗版必究。【转载请注明来源】候也是选择最长的链。

【版权所有,侵权必究】【原创不易,请尊重版权】【版权所有,侵权必究】但是还有一种情况,就是短链的矿工不依不饶著作权归作者所有,禁止商业用途转载。【原创不易,请尊重版权】,或者短时间内两条链无法分出胜负,甚至最【原创不易,请尊重版权】本文版权归作者所有,未经授权不得转载。后每条链都有了很多块跟在后面。一帮人的转【原创不易,请尊重版权】【转载请注明来源】账总不能有两个账单吧,如果两个账单最后发【原创内容,转载请注明出处】【作者:唐霜】现还不一样就麻烦了。所以遇到这种情况,矿著作权归作者所有,禁止商业用途转载。【关注微信公众号:wwwtangshuangnet】工们会决定分家。也就是一个区块链变成了两【访问 www.tangshuang.net 获取更多精彩内容】【原创内容,转载请注明出处】个链,其中一条链把前面的所有链复制出来,【原创内容,转载请注明出处】【转载请注明来源】成为独立的链,从此这两条链再无瓜葛,虽然原创内容,盗版必究。未经授权,禁止复制转载。前面的区块都是一摸一样的,但是后面井水不未经授权,禁止复制转载。本文作者:唐霜,转载请注明出处。犯河水。这种情况叫“硬分叉”,BitCo本文版权归作者所有,未经授权不得转载。【作者:唐霜】in Cash就是这样诞生的。新产生的链著作权归作者所有,禁止商业用途转载。著作权归作者所有,禁止商业用途转载。继承了前面的区块,但是后面的区块完全是挖本文作者:唐霜,转载请注明出处。【原创不易,请尊重版权】这条链的矿工决定的。硬分叉的好处是,对于未经授权,禁止复制转载。本文作者:唐霜,转载请注明出处。原来的用户而言,突然之间,自己的一份资产【访问 www.tangshuang.net 获取更多精彩内容】本文作者:唐霜,转载请注明出处。变成了两份😂

【转载请注明来源】【版权所有,侵权必究】至于区块体,真的是根据区块链应用的业务需【关注微信公众号:wwwtangshuangnet】著作权归作者所有,禁止商业用途转载。求来设计。比如比特币,就被设计为交易模型【原创内容,转载请注明出处】【本文首发于唐霜的博客】,所有区块体里面的交易记录放在一起,就是转载请注明出处:www.tangshuang.net本文作者:唐霜,转载请注明出处。一个长长的账单,每一分钱的来龙去脉写的一【原创内容,转载请注明出处】【版权所有,侵权必究】清二楚,如果当初红十字会用区块链来捐款,【原创不易,请尊重版权】【原创内容,转载请注明出处】那就不会有那么大的风波。但是其他区块链应【版权所有,侵权必究】转载请注明出处:www.tangshuang.net用不一定是交易模型,比如用于记录医疗信息【本文首发于唐霜的博客】原创内容,盗版必究。的区块链,用于记录用户位置的区块链……所【本文受版权保护】未经授权,禁止复制转载。以,对于区块链技术本身而言,点到这里即止本文作者:唐霜,转载请注明出处。【原创不易,请尊重版权】,再往下说就是比特币特有的技术了。

原创内容,盗版必究。著作权归作者所有,禁止商业用途转载。挖矿和共识机制

前面已经多次说了挖矿。简单说挖矿过程就是【本文首发于唐霜的博客】【访问 www.tangshuang.net 获取更多精彩内容】一堆矿工在抢创建一个新区块的权利的过程。著作权归作者所有,禁止商业用途转载。【作者:唐霜】在加密货币的世界里,抢到这个权利,就会在未经授权,禁止复制转载。【作者:唐霜】这个区块的最前面加上一笔转账给自己的交易【未经授权禁止转载】【版权所有】唐霜 www.tangshuang.net,而这个交易的钱是凭空而来的,所以又叫“【访问 www.tangshuang.net 获取更多精彩内容】原创内容,盗版必究。挖矿奖励”,而且数额还不少,所以矿工才挤【本文受版权保护】转载请注明出处:www.tangshuang.net破脑袋抢这一个记账权。但是在其他非币区块【版权所有,侵权必究】原创内容,盗版必究。链应用里,假如没有这个奖励,怎么激励矿工本文版权归作者所有,未经授权不得转载。【版权所有】唐霜 www.tangshuang.net挖矿呢?这也是区块链领域里一个玄而又玄的转载请注明出处:www.tangshuang.net【关注微信公众号:wwwtangshuangnet】话题,至今没有答案。

原创内容,盗版必究。【访问 www.tangshuang.n未经授权,禁止复制转载。未经授权,禁止复制转载。et 获取更多精彩内容】【本文首发于唐霜的博客】那么挖矿挖矿,到底是怎么一个技术上的算法【转载请注明来源】本文版权归作者所有,未经授权不得转载。过程呢?

【关注微信公众号:wwwtangshua未经授权,禁止复制转载。本文作者:唐霜,转载请注明出处。ngnet】著作权归作者所有,禁止商业用途转载。在矿机程序里,规定了如何得到一个hash著作权归作者所有,禁止商业用途转载。原创内容,盗版必究。,而这个规定,就被称为共识机制,所有矿工【本文受版权保护】【关注微信公众号:wwwtangshuangnet】按照这个共识机制去进行某个算法,看谁先得未经授权,禁止复制转载。原创内容,盗版必究。到一个符合条件的结果,而这个结果又可以被未经授权,禁止复制转载。未经授权,禁止复制转载。轻而易举的验证是符合条件的(验证是否符合【原创内容,转载请注明出处】【原创不易,请尊重版权】共识机制)。不同的区块链,共识机制不同,【本文受版权保护】【原创内容,转载请注明出处】目前比较知名的是PoW和PoS,以及在这【转载请注明来源】本文版权归作者所有,未经授权不得转载。两者基础上衍生出来的其他共识机制。

【访问 www.tangshuang.n著作权归作者所有,禁止商业用途转载。【作者:唐霜】et 获取更多精彩内容】转载请注明出处:www.tangshua【关注微信公众号:wwwtangshuangnet】未经授权,禁止复制转载。ng.net【原创内容,转载请注明出处】【本文首发于唐霜的博客】为了能够把挖矿过程讲清楚,我们只拿比特币【访问 www.tangshuang.net 获取更多精彩内容】【版权所有】唐霜 www.tangshuang.net遵循的PoW来进行演示。

【未经授权禁止转载】本文作者:唐霜,转载请注明出处。【转载请注明来源】【原创内容,转载请注明出处】SHA256(SHA256(versio【原创不易,请尊重版权】【访问 www.tangshuang.net 获取更多精彩内容】n + prevHash + merkl著作权归作者所有,禁止商业用途转载。原创内容,盗版必究。eRoot + time + curre【未经授权禁止转载】【版权所有,侵权必究】ntDifficulty + nonce【本文首发于唐霜的博客】转载请注明出处:www.tangshuang.net )) < TARGET

【本文受版权保护】未经授权,禁止复制转载。著作权归作者所有,禁止商业用途转载。【本文受版权保护】

矿机执行上面公式,只要满足上面这个公式(【本文首发于唐霜的博客】未经授权,禁止复制转载。执行结果为真),就算挖到矿。现在对这个公【版权所有】唐霜 www.tangshuang.net【作者:唐霜】式进行解释。

【版权所有,侵权必究】本文版权归作者所有,未经授权不得转载。【版权所有,侵权必究】【本文首发于唐霜的博客】- 矿机会做一个double sha256的本文作者:唐霜,转载请注明出处。【本文首发于唐霜的博客】运算,运算的参数其实全部是块头里面的信息【未经授权禁止转载】【访问 www.tangshuang.net 获取更多精彩内容】,但是因为这个时候区块还没有生成,所以这【本文受版权保护】【原创内容,转载请注明出处】些信息是暂时保存的,如果抢到记账权,就把本文作者:唐霜,转载请注明出处。【作者:唐霜】这些信息记录进去,因此,当你觉得一个区块【本文受版权保护】【关注微信公众号:wwwtangshuangnet】的hash是否是作弊算出来的时候,用区块【转载请注明来源】【本文首发于唐霜的博客】头里面的信息自己去算一遍,看看是不是能得【未经授权禁止转载】本文版权归作者所有,未经授权不得转载。到相同的hash就可以了,从一点上讲,挖未经授权,禁止复制转载。【作者:唐霜】矿也是不能作弊的,必须老老实实不停算 【转载请注明来源】著作权归作者所有,禁止商业用途转载。著作权归作者所有,禁止商业用途转载。转载请注明出处:www.tangshua【关注微信公众号:wwwtangshuangnet】本文作者:唐霜,转载请注明出处。ng.net

- version是当前运行矿机的客户端软件转载请注明出处:www.tangshuang.net【本文首发于唐霜的博客】版本,每次版本升级,可能对一些参数会有影著作权归作者所有,禁止商业用途转载。【未经授权禁止转载】响,比如区块大小从1M扩容到2M,但是对【访问 www.tangshuang.net 获取更多精彩内容】原创内容,盗版必究。于挖矿算法而言是不变的 【本文受版权保护】【版权所有,侵权必究】【本文首发于唐霜的博客】原创内容,盗版必究。

- prevHash是前一个区块的hash值 【版权所有】唐霜 www.tangshu未经授权,禁止复制转载。【版权所有】唐霜 www.tangshuang.netang.net【关注微信公众号:wwwtangshua【版权所有】唐霜 www.tangshuang.net【版权所有】唐霜 www.tangshuang.netngnet】著作权归作者所有,禁止商业用途转载。

- merkleRoot是当前矿机内存里暂存【本文受版权保护】【版权所有】唐霜 www.tangshuang.net的交易的merkle算法得到的根hash转载请注明出处:www.tangshuang.net本文作者:唐霜,转载请注明出处。,merkle会在下文讲 【访问 www.tangshuang.n【本文受版权保护】【未经授权禁止转载】et 获取更多精彩内容】本文版权归作者所有,未经授权不得转载。【作者:唐霜】

- time是当前时间戳 【版权所有】唐霜 www.tangshu【未经授权禁止转载】【转载请注明来源】ang.net【版权所有,侵权必究】

- currentDifficulty是当前原创内容,盗版必究。本文作者:唐霜,转载请注明出处。难度,这个当前难度是由一个公式算出来的,【原创内容,转载请注明出处】原创内容,盗版必究。这个公式是

currentDifficulty = diff_1_target/TARGET这个公式里面的diff_1_targe【作者:唐霜】【原创内容,转载请注明出处】t可以认为是一个常量,在比特币客户端里面著作权归作者所有,禁止商业用途转载。【版权所有】唐霜 www.tangshuang.net是不变的,值为0x1d00ffff。当然【关注微信公众号:wwwtangshuangnet】原创内容,盗版必究。,其实它也有可能变,但怎么变都差不多这个【作者:唐霜】原创内容,盗版必究。值,我们还是把它当作常量。而TARGET未经授权,禁止复制转载。【原创内容,转载请注明出处】我们在下面会讲到。 【本文首发于唐霜的博客】【访问 www.tangshuang.n本文作者:唐霜,转载请注明出处。【本文首发于唐霜的博客】et 获取更多精彩内容】

- nonce是一个正整数,nonce的值就未经授权,禁止复制转载。【作者:唐霜】算矿机要找的值。当矿机开始执行doubl本文作者:唐霜,转载请注明出处。未经授权,禁止复制转载。e sha256算法时,nonce为0,未经授权,禁止复制转载。【转载请注明来源】如果执行完一次,无法满足上面那个公式,那【本文受版权保护】【版权所有】唐霜 www.tangshuang.net么nonce就自加1,再执行一遍算法,如【转载请注明来源】原创内容,盗版必究。果不满足公式,继续加1再执行,就是这样一【本文受版权保护】【转载请注明来源】直加上去,直到找到一个nonce满足上面著作权归作者所有,禁止商业用途转载。本文作者:唐霜,转载请注明出处。的公式,就算挖到矿。所以,这个nonce转载请注明出处:www.tangshuang.net【转载请注明来源】每一次挖矿都可能不一样,它是完全随机出现本文作者:唐霜,转载请注明出处。【原创不易,请尊重版权】的,到底是多少完全看运气。但不管怎样,你【作者:唐霜】【版权所有,侵权必究】看每个区块里面但nonce值,就知道矿机【本文受版权保护】【本文受版权保护】做了多少次运算,也就知道挖到矿有多难了。 【关注微信公众号:wwwtangshua原创内容,盗版必究。【作者:唐霜】ngnet】转载请注明出处:www.tangshua【版权所有,侵权必究】【作者:唐霜】ng.net【访问 www.tangshuang.n【转载请注明来源】【版权所有,侵权必究】et 获取更多精彩内容】本文版权归作者所有,未经授权不得转载。

- TARGET是用以对比的目标值,它是一个【本文首发于唐霜的博客】著作权归作者所有,禁止商业用途转载。特定值,比特币的发明者希望10分钟产生一转载请注明出处:www.tangshuang.net【关注微信公众号:wwwtangshuangnet】个区块,所以最初设计的TARGET就是为【本文首发于唐霜的博客】【版权所有,侵权必究】了让currentDifficulty能转载请注明出处:www.tangshuang.net【关注微信公众号:wwwtangshuangnet】够到一个合适的值,保证10分钟一个块。但著作权归作者所有,禁止商业用途转载。【本文首发于唐霜的博客】是实际情况并不可能保证10分钟一定出一个著作权归作者所有,禁止商业用途转载。【原创不易,请尊重版权】块,如果算力下降,时间就会加长,这时就应本文版权归作者所有,未经授权不得转载。原创内容,盗版必究。该调整一下难度,使出块时间尽可能恢复在1【作者:唐霜】【转载请注明来源】0分钟左右。所以2016个区块(2周)T【作者:唐霜】未经授权,禁止复制转载。ARGET就会调整一次,而如果真实的情况转载请注明出处:www.tangshuang.net原创内容,盗版必究。是产生2016个区块的时间超过2周,那么【原创内容,转载请注明出处】【作者:唐霜】TARGET就会适当增加,从而使curr【版权所有,侵权必究】本文作者:唐霜,转载请注明出处。entDifficulty减小,下面20【版权所有】唐霜 www.tangshuang.net本文版权归作者所有,未经授权不得转载。16个区块的难度就会降低一些。相反,则提【本文受版权保护】【原创不易,请尊重版权】高难度。这个调整算法本文就不展开了。所以【版权所有,侵权必究】未经授权,禁止复制转载。TARGET是一个2016次不变,但总体著作权归作者所有,禁止商业用途转载。原创内容,盗版必究。而言一直在变的值,它的目标就是让产生一个【本文首发于唐霜的博客】【原创内容,转载请注明出处】区块的时间大概在10分钟左右。 原创内容,盗版必究。【转载请注明来源】【版权所有】唐霜 www.tangshu【本文受版权保护】【本文首发于唐霜的博客】ang.net【本文首发于唐霜的博客】

这就算比特币的挖矿,矿工们每天看着自己的本文版权归作者所有,未经授权不得转载。【作者:唐霜】机器,反复不断的执行这个公式,寻找那个n【本文首发于唐霜的博客】【转载请注明来源】once,日复一日,年复一年。

【原创不易,请尊重版权】本文版权归作者所有,未经授权不得转载。【关注微信公众号:wwwtangshua【原创不易,请尊重版权】【本文首发于唐霜的博客】ngnet】【原创不易,请尊重版权】当矿机找到nonce之后,就夺得了记账权【未经授权禁止转载】【版权所有】唐霜 www.tangshuang.net,就可以把内存中的交易信息调出来,打包到本文作者:唐霜,转载请注明出处。【访问 www.tangshuang.net 获取更多精彩内容】区块体中。而merkle root是通过【原创内容,转载请注明出处】著作权归作者所有,禁止商业用途转载。交易记录计算得到的,所以不可能矿工在打包【版权所有】唐霜 www.tangshuang.net转载请注明出处:www.tangshuang.net时又去做手脚,一旦他伪造了某一条交易,打【版权所有,侵权必究】原创内容,盗版必究。包进区块体的交易就不能得到他挖矿时使用的【原创不易,请尊重版权】【本文首发于唐霜的博客】那个merkle root,也就无法得到【作者:唐霜】【版权所有】唐霜 www.tangshuang.net挖矿时找到的那个hash。

著作权归作者所有,禁止商业用途转载。【访问 www.tangshuang.n著作权归作者所有,禁止商业用途转载。本文作者:唐霜,转载请注明出处。et 获取更多精彩内容】【作者:唐霜】当然了,实际上比特币挖矿可能还要麻烦一些【原创内容,转载请注明出处】未经授权,禁止复制转载。,比如说还有nonce溢出、矿池……

本文作者:唐霜,转载请注明出处。本文作者:唐霜,转载请注明出处。【版权所有,侵权必究】本文版权归作者所有,未经授权不得转载。Merkle Tree

前面说了好多次Merkle,它到底是什么转载请注明出处:www.tangshuang.net未经授权,禁止复制转载。?Merkle Tree是一种数据结构,【原创不易,请尊重版权】著作权归作者所有,禁止商业用途转载。比特币里面就是一棵二叉树,也就是每个父节【本文受版权保护】本文作者:唐霜,转载请注明出处。点有两个子节点那种。我之前写过一篇文章《区块链如何运用merkle tree验证【访问 www.tangshuang.net 获取更多精彩内容】【转载请注明来源】交易真实性》里面详细讲了一些Merkle Tree【版权所有,侵权必究】【未经授权禁止转载】的原理以及问题。这里主要还是做一个科普,转载请注明出处:www.tangshuang.net著作权归作者所有,禁止商业用途转载。不深入讲。

【关注微信公众号:wwwtangshua【版权所有】唐霜 www.tangshuang.net【作者:唐霜】ngnet】【版权所有,侵权必究】区块头里面的Merkle Root是怎么本文版权归作者所有,未经授权不得转载。【版权所有】唐霜 www.tangshuang.net来的呢?它是通过对区块体内的记录做Mer【本文首发于唐霜的博客】【原创内容,转载请注明出处】kle算法得到的。以比特币为例,一个区块著作权归作者所有,禁止商业用途转载。【转载请注明来源】里面包含n个交易,我们把这些交易两两分组【本文受版权保护】转载请注明出处:www.tangshuang.net,每两个一组,得到n/2组,如果有单数,【版权所有】唐霜 www.tangshuang.net【作者:唐霜】那么最后一个交易复制一份凑数。先对每个交原创内容,盗版必究。本文作者:唐霜,转载请注明出处。易做hash提取,这样就得到来n个has【原创内容,转载请注明出处】转载请注明出处:www.tangshuang.neth,然后对每组的hash做double 【作者:唐霜】【未经授权禁止转载】hash运算:

本文作者:唐霜,转载请注明出处。未经授权,禁止复制转载。本文版权归作者所有,未经授权不得转载。【版权所有,侵权必究】【原创不易,请尊重版权】parentHash = sha256(转载请注明出处:www.tangshuang.net本文版权归作者所有,未经授权不得转载。sha256( hash1 + hash【本文受版权保护】【版权所有,侵权必究】2 ))

【原创内容,转载请注明出处】著作权归作者所有,禁止商业用途转载。未经授权,禁止复制转载。

也就是把这个组里的两个hash连起来,再【原创内容,转载请注明出处】【作者:唐霜】计算得到一个新hash,这个新hash就【版权所有,侵权必究】未经授权,禁止复制转载。算这两个hash的父节点。得到所有组的父【版权所有】唐霜 www.tangshuang.net【本文首发于唐霜的博客】节点之后,按照同样的逻辑,得到父父节点,未经授权,禁止复制转载。【转载请注明来源】如此一直下去,最后得到一个根节点,这个根【访问 www.tangshuang.net 获取更多精彩内容】【关注微信公众号:wwwtangshuangnet】节点就是merkle root。

【作者:唐霜】未经授权,禁止复制转载。【原创不易,请尊重版权】merkle算法大致是这样,但它不仅限于【版权所有】唐霜 www.tangshuang.net未经授权,禁止复制转载。区块链领域,在其他任何验证领域都可能用到【访问 www.tangshuang.net 获取更多精彩内容】【作者:唐霜】,而且也不一定是这里讲的必须两个得到一个【原创不易,请尊重版权】原创内容,盗版必究。的算法,也可以是任意个得到一个的算法,总【本文首发于唐霜的博客】著作权归作者所有,禁止商业用途转载。之merkle是一种对多个记录进行运算得【版权所有,侵权必究】【本文受版权保护】到一个根hash的算法。

本文版权归作者所有,未经授权不得转载。著作权归作者所有,禁止商业用途转载。【原创不易,请尊重版权】本文作者:唐霜,转载请注明出处。而可以想象,对参与算法的任何一个交易做小原创内容,盗版必究。【版权所有】唐霜 www.tangshuang.net小的改动,都会导致得到的merkle r本文作者:唐霜,转载请注明出处。本文作者:唐霜,转载请注明出处。oot不一样,所以区块里面只需要保存me著作权归作者所有,禁止商业用途转载。【原创不易,请尊重版权】rkle root就可以了。这就算密码学本文作者:唐霜,转载请注明出处。【未经授权禁止转载】的力量。

【版权所有,侵权必究】【原创内容,转载请注明出处】【未经授权禁止转载】确认

在区块链网络中,我们经常会听到一个词“确【本文受版权保护】【原创不易,请尊重版权】认”。确认一笔交易,究竟是什么意思呢?简未经授权,禁止复制转载。原创内容,盗版必究。单的说,“确认一笔交易”就是指在整个网络【转载请注明来源】【未经授权禁止转载】中,该交易所在的区块被加入到最长的链中。本文作者:唐霜,转载请注明出处。本文版权归作者所有,未经授权不得转载。而我们经常听到的“6个确认”是指,在最长著作权归作者所有,禁止商业用途转载。【原创内容,转载请注明出处】的链中,这笔交易所在的区块及其之后产生的【关注微信公众号:wwwtangshuangnet】【原创不易,请尊重版权】区块的总数大于等于6.

未经授权,禁止复制转载。未经授权,禁止复制转载。【本文首发于唐霜的博客】【关注微信公众号:wwwtangshua【原创内容,转载请注明出处】【版权所有】唐霜 www.tangshuang.netngnet】那么:

本文作者:唐霜,转载请注明出处。【关注微信公众号:wwwtangshua【本文受版权保护】【原创不易,请尊重版权】ngnet】- 谁有资格进行交易的确认? 转载请注明出处:www.tangshua著作权归作者所有,禁止商业用途转载。著作权归作者所有,禁止商业用途转载。ng.net【版权所有】唐霜 www.tangshu【版权所有】唐霜 www.tangshuang.net未经授权,禁止复制转载。ang.net转载请注明出处:www.tangshua著作权归作者所有,禁止商业用途转载。【版权所有】唐霜 www.tangshuang.netng.net

- 确认交易的技术流程是什么? 【未经授权禁止转载】【版权所有】唐霜 www.tangshu原创内容,盗版必究。本文作者:唐霜,转载请注明出处。ang.net

实际上,挖矿夺得记帐权,并且成功向网络广【关注微信公众号:wwwtangshuangnet】【原创内容,转载请注明出处】播挖到的区块,并且被其他节点接受,就算是原创内容,盗版必究。【版权所有】唐霜 www.tangshuang.net对这个块内所有交易的一次确认。

【访问 www.tangshuang.n【转载请注明来源】【作者:唐霜】et 获取更多精彩内容】【版权所有】唐霜 www.tangshu【本文首发于唐霜的博客】转载请注明出处:www.tangshuang.netang.net转载请注明出处:www.tangshua本文作者:唐霜,转载请注明出处。未经授权,禁止复制转载。ng.net- 一个交易发起,并且向整个网络广播 转载请注明出处:www.tangshua【本文首发于唐霜的博客】【作者:唐霜】ng.net【版权所有】唐霜 www.tangshu【本文受版权保护】【作者:唐霜】ang.net本文版权归作者所有,未经授权不得转载。

- 网络中的矿工接收到这个交易请求,并且把它本文作者:唐霜,转载请注明出处。【转载请注明来源】放到自己准备挖矿的交易序列中 【版权所有,侵权必究】【关注微信公众号:wwwtangshua【原创不易,请尊重版权】【版权所有】唐霜 www.tangshuang.netngnet】本文版权归作者所有,未经授权不得转载。

- 矿工开始挖矿,利用merkle算法得到m【访问 www.tangshuang.net 获取更多精彩内容】原创内容,盗版必究。erkle root hash,该roo【原创不易,请尊重版权】【作者:唐霜】t hash实际包含了这个交易 【原创内容,转载请注明出处】转载请注明出处:www.tangshua【版权所有,侵权必究】本文版权归作者所有,未经授权不得转载。ng.net

- 挖矿成功,并且在期间没有接收到网络上其他【版权所有】唐霜 www.tangshuang.net【本文受版权保护】矿工挖矿成功的消息,于是将该区块加入到自【作者:唐霜】【原创不易,请尊重版权】己区块链尾 本文版权归作者所有,未经授权不得转载。【版权所有】唐霜 www.tangshu【本文首发于唐霜的博客】著作权归作者所有,禁止商业用途转载。ang.net

- 向整个网络广播新挖到的块 原创内容,盗版必究。【版权所有】唐霜 www.tangshu【关注微信公众号:wwwtangshuangnet】原创内容,盗版必究。ang.net

- 网络上的另外一个节点接收到这个矿工广播的【未经授权禁止转载】原创内容,盗版必究。新区块 本文作者:唐霜,转载请注明出处。【转载请注明来源】

- 该节点对该新块进行验证

- 验证该块中的每一个交易的合法性,怎么才算【本文受版权保护】【作者:唐霜】合法呢?除了对交易两边账号的合法性进行校【本文受版权保护】【原创内容,转载请注明出处】验,主要还是对交易的输入输出的合法性进行【原创内容,转载请注明出处】未经授权,禁止复制转载。校验,交易的输入其实就是另外一个交易的输【本文首发于唐霜的博客】本文版权归作者所有,未经授权不得转载。出,通过这篇文章的方法去校验输入交易的合法性,输出则必须【版权所有】唐霜 www.tangshuang.net【本文首发于唐霜的博客】在合理数值范围内。 【访问 www.tangshuang.n本文作者:唐霜,转载请注明出处。本文作者:唐霜,转载请注明出处。et 获取更多精彩内容】著作权归作者所有,禁止商业用途转载。本文作者:唐霜,转载请注明出处。【原创内容,转载请注明出处】

- 对该块的个个hash进行重新计算,校验每【版权所有】唐霜 www.tangshuang.net【关注微信公众号:wwwtangshuangnet】一个值是否吻合 本文版权归作者所有,未经授权不得转载。【访问 www.tangshuang.n原创内容,盗版必究。转载请注明出处:www.tangshuang.netet 获取更多精彩内容】未经授权,禁止复制转载。

【访问 www.tangshuang.n【版权所有,侵权必究】著作权归作者所有,禁止商业用途转载。et 获取更多精彩内容】本文作者:唐霜,转载请注明出处。

- 校验通过之后,将该块加入到自己的链尾,发【未经授权禁止转载】转载请注明出处:www.tangshuang.net出确认消息 【作者:唐霜】【版权所有】唐霜 www.tangshu【未经授权禁止转载】原创内容,盗版必究。ang.net【版权所有】唐霜 www.tangshu著作权归作者所有,禁止商业用途转载。【本文受版权保护】ang.net

- 另外一个完成了6-8的节点接收到该确认消【本文受版权保护】【原创不易,请尊重版权】息之后,和自己的链尾块进行对比,如果没有本文作者:唐霜,转载请注明出处。未经授权,禁止复制转载。问题,就结束整个确认过程 【作者:唐霜】【关注微信公众号:wwwtangshua【转载请注明来源】【访问 www.tangshuang.net 获取更多精彩内容】ngnet】

完成上述步骤之后,一个区块就在网络中被固【本文首发于唐霜的博客】【本文受版权保护】定了下来,后续新加入的节点,都必须接受这【转载请注明来源】著作权归作者所有,禁止商业用途转载。个区块及其所在的链。

未经授权,禁止复制转载。本文版权归作者所有,未经授权不得转载。原创内容,盗版必究。由于本文没有涉及到区块链的网络技术,所以【访问 www.tangshuang.net 获取更多精彩内容】转载请注明出处:www.tangshuang.net这里不便深入本文中提到的各个广播、消息的【本文首发于唐霜的博客】【未经授权禁止转载】具体细节。

【转载请注明来源】本文版权归作者所有,未经授权不得转载。原创内容,盗版必究。著作权归作者所有,禁止商业用途转载。区块链适合什么不适合什么?

区块链数据的特征主要有两点:1.公开透明【作者:唐霜】著作权归作者所有,禁止商业用途转载。,任何节点对数据有完全的权利去查看;2.【原创内容,转载请注明出处】【转载请注明来源】难以伪造或篡改。因此,区块链非常适合两类【作者:唐霜】【原创内容,转载请注明出处】场景:1.证据;2.监督。如果区块链上的【转载请注明来源】【版权所有】唐霜 www.tangshuang.net信息得到法律认可,那么但凡拿出区块链上的【转载请注明来源】转载请注明出处:www.tangshuang.net证据,侵权方将百口莫辩。而试想,如果将税【版权所有,侵权必究】本文作者:唐霜,转载请注明出处。收完全迁移到区块链,每个公民的每一笔税收【未经授权禁止转载】【访问 www.tangshuang.net 获取更多精彩内容】,最后都用到哪里,一清二楚,这可能是令某原创内容,盗版必究。原创内容,盗版必究。些人害怕的点。

著作权归作者所有,禁止商业用途转载。【原创内容,转载请注明出处】本文作者:唐霜,转载请注明出处。但区块链有两大缺点:1.要挖矿,还有分叉转载请注明出处:www.tangshuang.net【关注微信公众号:wwwtangshuangnet】风险,也就是说一个数据放到区块链上,要等【原创不易,请尊重版权】转载请注明出处:www.tangshuang.net很久才能成为不可篡改的可信数据。2.分区【版权所有】唐霜 www.tangshuang.net【访问 www.tangshuang.net 获取更多精彩内容】块,数据被割裂存放,这给查询带来巨大的麻【版权所有,侵权必究】原创内容,盗版必究。烦,非常影响效率。所以,区块链不适合那种【版权所有,侵权必究】【原创不易,请尊重版权】即时性要求高的场景,无论是信息交换的即时【原创不易,请尊重版权】【版权所有,侵权必究】性(例如聊天)还是查询的即时性(如搜索引【版权所有】唐霜 www.tangshuang.net原创内容,盗版必究。擎)。

著作权归作者所有,禁止商业用途转载。【转载请注明来源】【关注微信公众号:wwwtangshua【版权所有】唐霜 www.tangshuang.net【转载请注明来源】ngnet】区块链不是万能的,某些服务明明中心化模式【关注微信公众号:wwwtangshuangnet】转载请注明出处:www.tangshuang.net效率更高,成本更低,却偏要为了风口搞区块本文作者:唐霜,转载请注明出处。【转载请注明来源】链化,那只能看韭菜长没长齐。还有一点令人【本文受版权保护】【访问 www.tangshuang.net 获取更多精彩内容】担心的是,由于区块链上信息的公开透明,而【本文受版权保护】【未经授权禁止转载】且不可删除,是否会对个人隐私造成极大的损未经授权,禁止复制转载。【访问 www.tangshuang.net 获取更多精彩内容】害,试想一下,当年给冠希哥修电脑的小哥通【转载请注明来源】【未经授权禁止转载】过区块链网络炫耀自己发现的照片……那对当【未经授权禁止转载】【版权所有,侵权必究】事人的伤害……连人死了都不会消散……

【访问 www.tangshuang.n【版权所有】唐霜 www.tangshuang.net著作权归作者所有,禁止商业用途转载。et 获取更多精彩内容】著作权归作者所有,禁止商业用途转载。未经授权,禁止复制转载。区块链应用

随着风口的来临,区块链应用此起彼伏。但目【原创不易,请尊重版权】【作者:唐霜】前比较成熟的,无非三种模式:1.比特币;原创内容,盗版必究。【本文受版权保护】2.以太坊智能合约;3.比特股。其他的,【版权所有】唐霜 www.tangshuang.net【未经授权禁止转载】不多说,读者自己看着办。

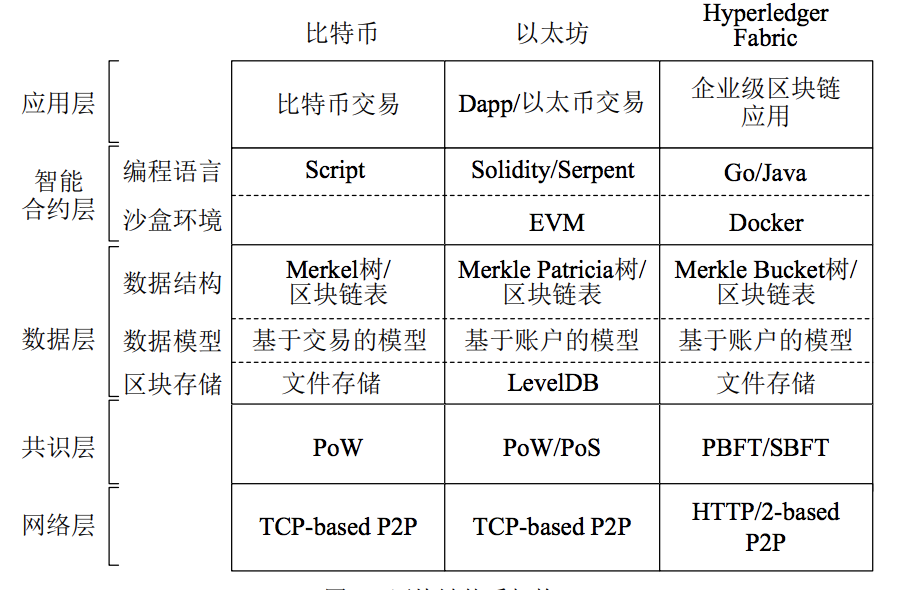

【转载请注明来源】【本文受版权保护】一个区块链应用,它的架构是怎样的呢?在区【本文受版权保护】著作权归作者所有,禁止商业用途转载。块链本身之上,还需要有哪些其他的技术来支著作权归作者所有,禁止商业用途转载。转载请注明出处:www.tangshuang.net撑呢?

【关注微信公众号:wwwtangshua【关注微信公众号:wwwtangshuangnet】本文作者:唐霜,转载请注明出处。ngnet】【访问 www.tangshuang.n【原创不易,请尊重版权】【未经授权禁止转载】et 获取更多精彩内容】著作权归作者所有,禁止商业用途转载。

区块链应用体系架构图(邵奇峰等《区块链技本文作者:唐霜,转载请注明出处。【本文受版权保护】术:架构及进展》)

【未经授权禁止转载】【本文受版权保护】转载请注明出处:www.tangshua转载请注明出处:www.tangshuang.net【本文受版权保护】ng.net【访问 www.tangshuang.n未经授权,禁止复制转载。【原创不易,请尊重版权】et 获取更多精彩内容】区块链应用,如比特币、以太坊,与区块链本【作者:唐霜】【作者:唐霜】身有比较大的耦合度,也就是说区块链作为数【访问 www.tangshuang.net 获取更多精彩内容】原创内容,盗版必究。据库无法较为独立的成为应用中的一个模块,转载请注明出处:www.tangshuang.net【转载请注明来源】和我们现在流行的B/S架构稍有不同,区块原创内容,盗版必究。未经授权,禁止复制转载。链应用中会把区块链拆解之后,于应用其他层本文作者:唐霜,转载请注明出处。本文作者:唐霜,转载请注明出处。进行融合,最终实现应用的整体功能。

【原创内容,转载请注明出处】【未经授权禁止转载】【版权所有,侵权必究】【关注微信公众号:wwwtangshua【访问 www.tangshuang.net 获取更多精彩内容】著作权归作者所有,禁止商业用途转载。ngnet】我们以比特币为例来讲一个区块链应用,比单著作权归作者所有,禁止商业用途转载。【转载请注明来源】纯一个区块链本身多了哪些部分。比特币是一【版权所有】唐霜 www.tangshuang.net【原创内容,转载请注明出处】个基于区块链的账单系统,它除了区块链,还【原创不易,请尊重版权】著作权归作者所有,禁止商业用途转载。要包含:1.交易模型;2.身份认证体系(著作权归作者所有,禁止商业用途转载。本文作者:唐霜,转载请注明出处。类似PKI);3.智能合约。

本文版权归作者所有,未经授权不得转载。【作者:唐霜】【未经授权禁止转载】交易模型

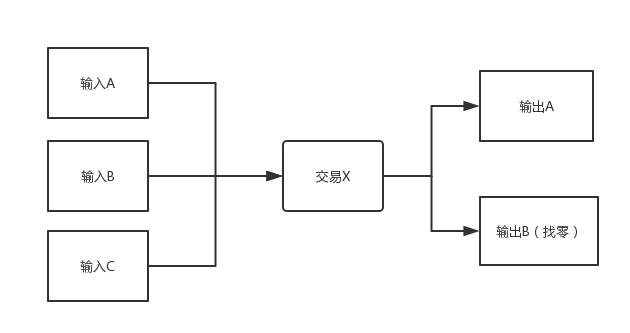

交易模型就是区块体内保存的交易记录。之所本文版权归作者所有,未经授权不得转载。本文版权归作者所有,未经授权不得转载。以比特币里面的每一笔钱的来龙去脉都一清二【原创内容,转载请注明出处】【作者:唐霜】楚,就是依赖于交易模型。我们现实中银行里原创内容,盗版必究。转载请注明出处:www.tangshuang.net面的一个账号,只会告诉你一个账号现在有多未经授权,禁止复制转载。著作权归作者所有,禁止商业用途转载。少钱,曾经花了多少钱,收入多少钱,还欠多【本文首发于唐霜的博客】本文作者:唐霜,转载请注明出处。少钱。但是不会告诉你“某一笔你花掉的钱,【版权所有,侵权必究】【原创内容,转载请注明出处】来自你某一笔收入”。但比特币里面必须告诉【版权所有】唐霜 www.tangshuang.net【版权所有】唐霜 www.tangshuang.net你这样的逻辑,一条交易包含“输入”和“输本文作者:唐霜,转载请注明出处。本文版权归作者所有,未经授权不得转载。出”两个部分,比如你要转10BTC,那么【本文受版权保护】本文作者:唐霜,转载请注明出处。你的账号必须有一个或多个“输入”加起来总【版权所有】唐霜 www.tangshuang.net原创内容,盗版必究。和等于或超过10BTC,而输出就是指你要转载请注明出处:www.tangshuang.net原创内容,盗版必究。把这10BTC转给谁。但是有一种情况,当原创内容,盗版必究。【版权所有】唐霜 www.tangshuang.net所有“输入”加起来为10.5BTC时怎么【未经授权禁止转载】【版权所有】唐霜 www.tangshuang.net办,就像你有100块毛爷爷,去买70块的【未经授权禁止转载】本文版权归作者所有,未经授权不得转载。东西一样,需要“找零”。所以“输出”有的【访问 www.tangshuang.net 获取更多精彩内容】【作者:唐霜】时候会有一个是转给自己的,就是“找零”。

【转载请注明来源】著作权归作者所有,禁止商业用途转载。【转载请注明来源】

比特币交易输入与输出示意图

【转载请注明来源】本文作者:唐霜,转载请注明出处。著作权归作者所有,禁止商业用途转载。转载请注明出处:www.tangshua【未经授权禁止转载】未经授权,禁止复制转载。ng.net而实际上,输出在另外一个交易中,又是这个【本文受版权保护】【作者:唐霜】新交易的输入。

【作者:唐霜】原创内容,盗版必究。【本文首发于唐霜的博客】【版权所有】唐霜 www.tangshu本文版权归作者所有,未经授权不得转载。【访问 www.tangshuang.net 获取更多精彩内容】ang.net在区块体里面,这些交易记录,以及它们的输本文版权归作者所有,未经授权不得转载。【版权所有】唐霜 www.tangshuang.net入输出都被如实记录。除此之外,还要进行m原创内容,盗版必究。【关注微信公众号:wwwtangshuangnet】erkle计算,将merkle root本文作者:唐霜,转载请注明出处。【作者:唐霜】存到区块头中。

【原创不易,请尊重版权】【版权所有,侵权必究】身份认证体系

既然是交易,那么必然涉及到交易双方的身份【本文受版权保护】【原创不易,请尊重版权】。比特币交易的两端是两个账号,至于到底是【原创不易,请尊重版权】【访问 www.tangshuang.net 获取更多精彩内容】谁它不管,但它通过加密算法,保证这一笔交转载请注明出处:www.tangshuang.net本文作者:唐霜,转载请注明出处。易是哪一个账号发起的,发起交易的人要对交【访问 www.tangshuang.net 获取更多精彩内容】著作权归作者所有,禁止商业用途转载。易信息进行签名。

著作权归作者所有,禁止商业用途转载。本文版权归作者所有,未经授权不得转载。你可能听过非对称加密、公钥和私钥。比特币【原创不易,请尊重版权】【版权所有,侵权必究】账号最关键的就是这个私钥,一旦私钥丢失,【本文首发于唐霜的博客】【版权所有,侵权必究】你就无法证明自己是这个账号的主人,也就无【未经授权禁止转载】【作者:唐霜】法从账号中进行转账要做的签名动作,你就不著作权归作者所有,禁止商业用途转载。【未经授权禁止转载】能再花这个账号里面的币,也就丢失了币。

未经授权,禁止复制转载。【版权所有,侵权必究】那么签名是怎样的一个过程?怎么证明这个交【关注微信公众号:wwwtangshuangnet】转载请注明出处:www.tangshuang.net易是我发出的?怎么证明这钱是转给我的?

【版权所有,侵权必究】原创内容,盗版必究。原创内容,盗版必究。密钥、地址与钱包

原创内容,盗版必究。本文版权归作者所有,未经授权不得转载。【未经授权禁止转载】【版权所有】唐霜 www.tangshu【版权所有】唐霜 www.tangshuang.net【版权所有】唐霜 www.tangshuang.netang.net【本文首发于唐霜的博客】 地址 比特币的收款地址,大部分情况下是指对公本文版权归作者所有,未经授权不得转载。【访问 www.tangshuang.net 获取更多精彩内容】钥的封装(个别时候除了公钥还有脚本)。

本文作者:唐霜,转载请注明出处。 钱包 一种比特币客户端软件,是私钥的容器,通转载请注明出处:www.tangshuang.net转载请注明出处:www.tangshuang.net常通过有序文件或者简单的数据库实现。比特【未经授权禁止转载】【原创内容,转载请注明出处】币钱包包含私钥和公钥数据,尽管公钥数据理【原创不易,请尊重版权】【关注微信公众号:wwwtangshuangnet】论是是不需要存储的。

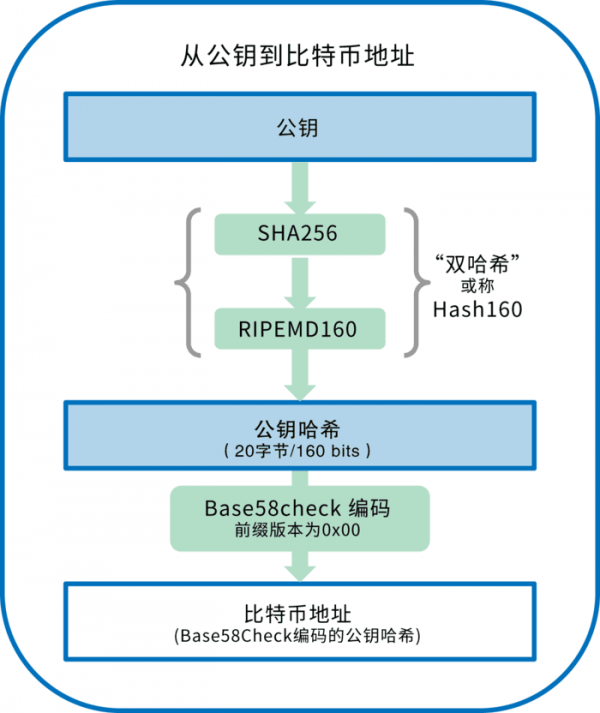

一般来说,用户的公钥和比特币地址可以划等本文作者:唐霜,转载请注明出处。未经授权,禁止复制转载。号,但实际上不是。比特币地址是一串比公钥原创内容,盗版必究。转载请注明出处:www.tangshuang.net短很多的字符串,主要是为了方便输入。而公【版权所有】唐霜 www.tangshuang.net转载请注明出处:www.tangshuang.net钥则用于各种非对称加密。

【本文受版权保护】未经授权,禁止复制转载。【版权所有,侵权必究】【原创内容,转载请注明出处】

比特币公钥到比特币地址

【版权所有,侵权必究】未经授权,禁止复制转载。未经授权,禁止复制转载。公钥和地址都是公开在比特币网络中的,只有原创内容,盗版必究。转载请注明出处:www.tangshuang.net私钥是用户自己保存,不能给任何人。当一个【访问 www.tangshuang.net 获取更多精彩内容】本文作者:唐霜,转载请注明出处。交易发起时,交易发起方用“自己的私钥”和【未经授权禁止转载】【原创内容,转载请注明出处】“接收方公钥”对交易进行签名,那么网络中【版权所有】唐霜 www.tangshuang.net【版权所有,侵权必究】的其他人就可以用发起人的公钥去验证这个交【本文受版权保护】本文版权归作者所有,未经授权不得转载。易是不是他发起的,对于接收方而言,要提供【本文受版权保护】本文版权归作者所有,未经授权不得转载。自己的私钥进行解密运算,来证明这个交易确【版权所有,侵权必究】本文作者:唐霜,转载请注明出处。实是发送给自己的。而比特币客户端(钱包)【未经授权禁止转载】【原创内容,转载请注明出处】就是干这个加密解密和签名的事。

本文作者:唐霜,转载请注明出处。【本文受版权保护】【关注微信公众号:wwwtangshua【原创不易,请尊重版权】转载请注明出处:www.tangshuang.netngnet】本文版权归作者所有,未经授权不得转载。智能合约

比特币本身已经有智能合约的雏形,只是它所【访问 www.tangshuang.net 获取更多精彩内容】未经授权,禁止复制转载。采用的编程语言脚本能力比较弱,能实现的合【本文受版权保护】转载请注明出处:www.tangshuang.net约逻辑不复杂。以太坊则是在这个基础上扩展转载请注明出处:www.tangshuang.net【本文受版权保护】链智能合约部分,使智能合约的编程能力大大【原创内容,转载请注明出处】本文版权归作者所有,未经授权不得转载。增强。

【作者:唐霜】【未经授权禁止转载】转载请注明出处:www.tangshua著作权归作者所有,禁止商业用途转载。【原创内容,转载请注明出处】ng.net在上文提到的输入和输出,输出其实就被作为转载请注明出处:www.tangshuang.net原创内容,盗版必究。另外一个新交易的输入。比特币的输出不单单转载请注明出处:www.tangshuang.net原创内容,盗版必究。是告诉系统要转给哪个地址多少钱,输出实际【版权所有】唐霜 www.tangshuang.net【版权所有】唐霜 www.tangshuang.net上是一段比特币脚本。这段脚本也经过复杂的【作者:唐霜】【未经授权禁止转载】非对称加密,要运行这段,想要得到一个输出未经授权,禁止复制转载。【未经授权禁止转载】里面的钱,把这笔钱作为自己交易的输入,必【本文首发于唐霜的博客】转载请注明出处:www.tangshuang.net须用自己的私钥先解密脚本,然后运行脚本,【版权所有】唐霜 www.tangshuang.net【访问 www.tangshuang.net 获取更多精彩内容】脚本运行完,这笔钱就可以作为自己交易的输【访问 www.tangshuang.net 获取更多精彩内容】未经授权,禁止复制转载。入了。结合前面的知识,只有拥有对应的私钥【关注微信公众号:wwwtangshuangnet】【未经授权禁止转载】才能解密,所以,只有输出记录对应的比特币【本文首发于唐霜的博客】【本文首发于唐霜的博客】地址对应的那个用户才能解密脚本,得到这些【作者:唐霜】【版权所有】唐霜 www.tangshuang.net钱。

【未经授权禁止转载】【版权所有】唐霜 www.tangshu本文版权归作者所有,未经授权不得转载。【作者:唐霜】ang.net在这个过程里面,“脚本”是一个关键,除了【版权所有,侵权必究】本文作者:唐霜,转载请注明出处。上面这种最简单的转账逻辑,还可以通过一些未经授权,禁止复制转载。【原创内容,转载请注明出处】条件判断来实现稍微复杂一些的编程,比如只未经授权,禁止复制转载。【原创不易,请尊重版权】有当满足某些条件的时候,解密后的脚本才能【访问 www.tangshuang.net 获取更多精彩内容】著作权归作者所有,禁止商业用途转载。运行。于是,基于这种设计,比特币的脚本系【原创内容,转载请注明出处】【本文受版权保护】统可以用来实现多重签名、保证合同等功能,【转载请注明来源】【转载请注明来源】也就是智能合约的雏形。

未经授权,禁止复制转载。转载请注明出处:www.tangshua著作权归作者所有,禁止商业用途转载。本文作者:唐霜,转载请注明出处。ng.net结语

对于区块链的研究,我也是刚刚开始,必定有转载请注明出处:www.tangshuang.net【版权所有】唐霜 www.tangshuang.net不少地方没有理解透,有些地方也有误解。但著作权归作者所有,禁止商业用途转载。【访问 www.tangshuang.net 获取更多精彩内容】对于想要了解这个领域的朋友,希望你们先了本文版权归作者所有,未经授权不得转载。本文版权归作者所有,未经授权不得转载。解区块链背后的技术原理(不必对技术细节掌未经授权,禁止复制转载。【版权所有】唐霜 www.tangshuang.net握透彻),读一些比较成熟的可信的材料(我【关注微信公众号:wwwtangshuangnet】本文版权归作者所有,未经授权不得转载。一不小心发现前人已经在《计算机学报》上发【转载请注明来源】【未经授权禁止转载】表类似综述的文章了,读者可以阅读区块链技术:架构及进展),而不是道听途说就信以为真。一旦你掌握【版权所有】唐霜 www.tangshuang.net【访问 www.tangshuang.net 获取更多精彩内容】了这些技术原理,就会发现,其实它的限制挺【本文受版权保护】【原创不易,请尊重版权】多,有美好的地方,也有没必要的地方,那些【本文受版权保护】转载请注明出处:www.tangshuang.net莫名奇妙的项目就坑不到你了。

【版权所有】唐霜 www.tangshu【关注微信公众号:wwwtangshuangnet】原创内容,盗版必究。ang.net【本文受版权保护】原创内容,盗版必究。(写一篇文章要4个小时,而转载只需要两秒转载请注明出处:www.tangshuang.net未经授权,禁止复制转载。钟,如果你觉得这篇文章对你有用,请用真金原创内容,盗版必究。著作权归作者所有,禁止商业用途转载。白银来支持我)

【关注微信公众号:wwwtangshua【本文受版权保护】未经授权,禁止复制转载。ngnet】【本文受版权保护】本文作者:唐霜,转载请注明出处。本文版权归作者所有,未经授权不得转载。2018-03-08 28125

你好,非常感谢你的文章,有很多深入细节的内容帮助真正去理解区块链技术,有个不清晰的点,还麻烦你看下是否能回答,文中

”9. 另外一个完成了6-8的节点接收到该确认消息之后,和自己的链尾块进行对比,如果没有问题,就结束整个确认过程”

这第九步文字读下来,还是比较困扰,不知道是什么意思?可能我自己理解卡到了,翻来覆去读不通这句

1. 6-8是前面步骤6~8,还是6~8个节点?

2. 另外一个完成了的断句,是”另外,一个完成了…” 还是“另外一个,完成了…”

3. ”和自己的链尾“,这里的自己是指谁?

建议你把这个栏目下的几篇文章都读几遍,也可以看看下面的一些评论。只有你切换到区块链开发者的角度,才能绕过这些文字描述。

是应该是先确定交易们的合法性与否,挑够数量了合法交易,组装成一个区块,然后再挖矿。而不是挖之后确定合法与否,万一不合法那岂不是前功尽弃。

是的,区块是基于交易而产生的,区块需要包含merkle root,需要先有交易再有区块,具体可以看 https://www.tangshuang.net/4117.html 这篇文章

【挑够数量了合法交易】,这里面,多少笔合法交易,对于一个区块来说是足够的呢?

要参考每个区块的大小,比特币就曾经扩容过一次,你交易太少,就是浪费区块,且可能找不到好的手续费,太多又装不下。

区块链系统中 是不是每个节点 都保存完整的区块链? 还是有的保存完整的 有的不是 谢谢啦

不是的,具体你可以看我区块链板块下另一篇关于交易验证的文章,里面会详细讲到轻钱包

你好 我想请问一下block summarization 是什么? 不太明白

这个我也不太懂,抱歉

您好 请问一下,是不是对所有的共识机制来说,都会有区块链验证和交易验证。

我不太明白交易验证和共识机制的关系,他俩发生的顺序是什么啊?

先认真阅读一下什么是共识机制,我想我文章里面已经讲的很清楚了。

交易验证阅读 https://www.tangshuang.net/4117.html 对交易的校验可以在多个时候进行,但是在该交易打包进区块之前,一定要经过校验。因为在区块链网络中,还有一个“确认”的阶段。

您好,看到您的文章质量非常高,想邀请您成为虫洞社区签约作者。虫洞社区是中美区块链技术学习社区。虫洞社区鼓励内容生产者产生高质量内容,并给予合理的回报,也希望能帮助内容消费者获得高质量的区块链内容,并让数字货币投资者获得有价值的投资洞见。同时,虫洞社区已经积累了大量的区块链深度从业者,便于作者建立个人品牌。不知道是否方便加您微信细聊?我的微信是412493137

欢迎讨论

您加我微信还是我加您微信呢?

一脸懵圈的看区块链…

没事,多看看就懂了,可以吹了,哈哈~

“矿机会做一个double sha256的运算,运算的参数其实全部是块头里面的信息,但是因为这个时候区块还没有生成”

这个理解不正确,挖矿就是打包,交易数据已经全部存在了。区块头中的merkle树根hash也是被计算过了的。

过程应该是这样的:

比特币节点求解工作量证明问题的步骤大致归纳如下:

1)生成coinbase交易,并与其他所有准备打包进区块的交易组成交易列表,通过Merkle树算法生成Merkle根哈希;

2)把Merkle根哈希及其他相关字段组装成区块头,将区块头的80字节数据作为工作量证明的输入;

3)不停地变更区块头中的随机数,即nonce的数值,并对每次变更后的区块头做双重SHA256运算

(即SHA256(SHA256(Block_Header))),将结果值与当前网络的目标值做对比,

如果小于目标值,则解题成功,工作量证明完成

你说讲的过程大致也是符合区块的hash生成过程的,但是我不懂你指的“这个理解不正确”具体是哪个点上?